Manuelle Intrusionstests, Black-Box-Tests, zuerst testen und später bezahlen

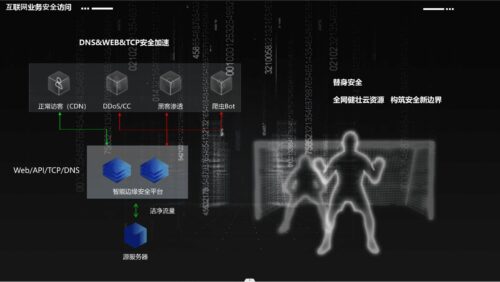

Beschleunigung der WEB-Sicherheit

Web/API-Sicherheitsbeschleunigungsdienst aus einer Hand, IPv4/IPv6-Dual-Stack-Selbstanpassung, der den Aufbau der digitalen Transformation von Unternehmen ermöglicht und digitale Unternehmen schützt.

Webanwendungs-Firewall der Unternehmensklasse

Intrusion Prevention: KI+Semantik+intelligenter Regel-Multi-Engine-Treiber, unterstützt gerichtetes Threat-Trapping

Inhaltssicherheit: Website-Snapshots, Inhalte sind manipulationssicher, in vielen groß angelegten Netzwerksicherheitsbereichen wurde niemand gehackt

Unternehmenssicherheit: Bot-Risikomanagement, intelligente Mensch-Maschine-Identifikation, verfeinerte Zugriffskontrolle

Dynamische Beschleunigung der gesamten Site

Über 400 Serviceknoten, intelligentes KI-Routing

Globaler Lastausgleich, dynamische Erweiterung der Ressourcen Globaler Lastausgleich, dynamische Erweiterung der Ressourcen, gemeinsamer Cache, hierarchisches Vorheizen

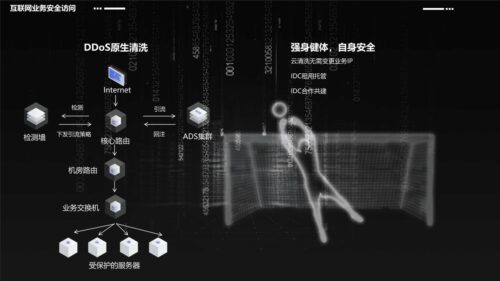

Unbegrenzte DDoS-Abwehr

30T Reservebandbreite, selbstgebautes Reinigungszentrum für vollständige Verteidigung, kontrollierbare Kosten, Echtzeit-Reaktion von Experten und tatsächlicher Online-Kampf

Beschleunigung der TCP-Sicherheit

One-Stop-Sicherheitsbeschleunigungsdienst für TCP-Dienste, geeignet für native Client-Szenarien wie Spiele und Smart Terminals

Leistung und Beschleunigung

Weltweit über 400 Knotenressourcen, Back-to-Origin-Lastausgleich, dynamische Routing-Optimierung, Optimierung des Übertragungsprotokolls und globale Beschleunigung

Unbegrenzte DDoS-Abwehr

30T Reservebandbreite, selbstgebautes Reinigungscenter

Präzise Zugangskontrolle und Unterstützung maßgeschneiderter Verteidigungsstrategien

Sicherheitsbeschleunigungs-SDK

Basierend auf dem Zero-Trust-Sicherheitskonzept entwickeln wir eine integrierte End-Edge-Cloud mit umfassender Sicherheitsbeschleunigung, um verschiedene Sicherheitsprobleme zu lösen, mit denen PC-Clients, Mobilgeräte und neue IoT-Szenarien konfrontiert sind.

Identifizierung von Geräterisiken

Identifizieren Sie Debugging/Injection/Hook/DUMP, Gerätemanipulation, System-Root, Netzwerkumgebung, App-Manipulation, Simulatorbetrieb, Multistart-Betrieb, Gruppensteuerungsbetrieb genau und stellen Sie präzise Zugriffskontrollfunktionen bereit

Verbindungsverschlüsselung und vertrauenswürdige Kommunikation

Der hochstarke dynamische Verschlüsselungsalgorithmus realisiert eine Maschine, ein Geheimnis und eine Kette, und der verschlüsselte Tunnel gewährleistet die Sicherheit der Datenübertragung. Hacker können keine Pakete abfangen, um geschäftsbezogene Daten zu erhalten, und keine Fälschungs- oder Wiederholungsangriffsanfragen stellen.

Netzwerkweite Sicherheitsbeschleunigung

Robuste Netzwerkinfrastruktur, intelligentes Routing, Zugriff auf Netzwerkknoten in der Nähe, UDP-Multiplexübertragung, globale Beschleunigung und andere Technologien sorgen für extrem niedrige Latenzzeiten und hohe Zuverlässigkeit

DDoS-Abwehr

Jahrelange Erfahrung in der Produktion von Schwarzen und Grauen, der Erforschung von Angriffsmethoden und der tatsächlichen Online-Kampfkonfrontation haben ein dreistufiges zusammengesetztes Konfrontationsmodell geschaffen. Die innovative integrierte Device-Edge-Cloud-Architektur verschiebt die traditionelle Konfrontation zwischen einzelner Hardware und harten Ressourcen zu einer mehrdimensionalen Konfrontation zwischen Software und elastischen Ressourcen.

Automatisierte Bot-Verteidigung

Durch die Identifizierung von Geräterisiken und vertrauenswürdige Kommunikationsfunktionen löst es verschiedene Sicherheitsprobleme im Unternehmen und eliminiert jeglichen nicht authentifizierten Datenverkehr. Es kann vor den folgenden Szenarien schützen: böswillige Registrierung, Credential Stuffing, Brute-Force-Cracking, CC-Angriffe mit großem Datenverkehr auf APPs, SMS/MMS. Die Verifizierungscode-Schnittstelle wurde geklaut, rote Umschläge gestohlen/geschnappt, böswillige Flash-Verkäufe von zeitlich begrenzt erhältlichen Produkten, böswillige Ticketprüfung/-klauen, Wertinformations-Crawling, maschinelle Batch-Abstimmung, Spam/böswillige Kommentare und Betrug bei der Kanallautstärke

Einbruchsprävention

Basierend auf der Zero-Trust-Sicherheitsarchitektur bleibt der eigentliche Unternehmenshost verborgen, und Hacker können keine Scans und gezielten Eingriffe in das Internet veranlassen, und es besteht kein Grund zur Sorge über 0DAY/NDAY. Gleichzeitig wird es durch eine intelligente Intrusion-Detection-Engine zur Kennzeichnung erkannter Risikogeräte ergänzt.

Linksicherheit

Der hochstarke dynamische Verschlüsselungsalgorithmus realisiert eine Verschlüsselung für jede Maschine und eine Verschlüsselung für jede Kette. Der verschlüsselte Tunnel gewährleistet die Sicherheit der Datenübertragung. Hacker können keine Pakete abfangen, um an geschäftsbezogene Inhaltsdaten wie Domänennamen, URLs, APIs usw. zu gelangen, und keine Fälschungs- oder Wiederholungsangriffsanfragen stellen.

Manipulationssichere App

Weisen Sie jeder Datei der APP-Anwendung einen eindeutigen Identifikations-Fingerabdruck zu. Das Ersetzen einer Datei führt dazu, dass sie nicht ausgeführt werden kann, und verhindert so böswilliges Knacken wie die Einschleusung von Werbeviren, Sekundärverpackungen, Funktionsblockierungen, gefälschtes Phishing usw.

Anti-Betrug

Gängige Plug-Ins verlassen sich auf offizielle Anwendungen, um die Geschäftslogik von Spielen dynamisch zu ändern, während des Betriebs schädliche Module einzuschleusen, die Codelogik zu ändern und Werte im Speicher zu ändern. Durch die Geräterisikoerkennungsfunktion können Sie Debugging, Injektion, Hook, Gerätemanipulation, App-Manipulation, Simulatorbetrieb, Multistart-Betrieb, Gruppensteuerungsbetrieb und andere Plug-Ins dynamisch widerstehen.

Beschleunigung des gesamten Netzwerks

Robuste Netzwerkinfrastruktur, intelligentes Routing, Zugriff auf Netzwerkknoten in der Nähe, UDP-Multiplexübertragung, globale Beschleunigung und andere Technologien sorgen für extrem niedrige Latenzzeiten und hohe Zuverlässigkeit

Alternatives DNS

Die intelligente Risikokontrollplanung des SDK ersetzt die Domänennamenauflösung ohne DNS und vermeidet so DNS-Angriffe und -Hijackings