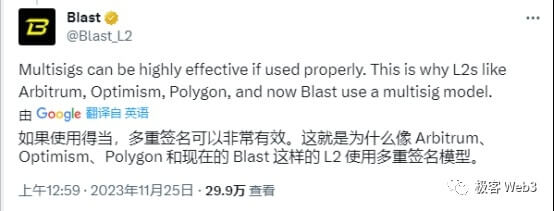

Es cierto que la dependencia de Blast de 3/5 de firmas múltiples para controlar las direcciones de depósito ha sido ampliamente criticada, pero la mayoría Layer2 También se basa en contratos de gestión de firmas múltiples. Anteriormente, Optimism incluso usaba solo una dirección EOA para controlar los permisos de actualización del contrato. En un momento en que casi todos los sistemas convencionales de Capa 2 tienen riesgos de seguridad como la firma múltiple, criticar a Blast por no ser lo suficientemente seguro es más como "despreciar" un proyecto de minería de oro por parte de las élites técnicas.

Pero dejando de lado la cuestión de cuál de los dos anteriores es mejor,BlockchainLa importancia de la existencia es más bien resolver el problema de la opacidad de la información en el consenso social/gobernanza democrática. Cuando defendemos la supremacía de la tecnología, debemos admitir que el consenso social en sí es más importante que la tecnología, porque es la garantía para todos. Web3 La base para el funcionamiento efectivo del proyecto. En última instancia, la tecnología sirve al consenso social. Un proyecto que no puede ser reconocido por la mayoría de la gente, por muy superior que sea la tecnología, es esencialmente sólo un magnífico apéndice.

Texto: Recientemente, el nuevo proyecto Blast lanzado por el fundador de Blur se ha vuelto popular en Internet. Este proyecto "Blast" bajo el nombre de Layer2.ActivosEl protocolo de "ganancia de intereses" establece una dirección de recarga en la cadena ETH. Después de que los usuarios depositen fondos en la dirección Blast, estos fondos se utilizarán para la promesa nativa de la red ETH y su colocación en Maker.DAO Gane intereses, etc., y las ganancias obtenidas serán devueltas al usuario.

Texto: Recientemente, el nuevo proyecto Blast lanzado por el fundador de Blur se ha vuelto popular en Internet. Este proyecto "Blast" bajo el nombre de Layer2.ActivosEl protocolo de "ganancia de intereses" establece una dirección de recarga en la cadena ETH. Después de que los usuarios depositen fondos en la dirección Blast, estos fondos se utilizarán para la promesa nativa de la red ETH y su colocación en Maker.DAO Gane intereses, etc., y las ganancias obtenidas serán devueltas al usuario.

Basándose en el aura del fundador y su atractiva jugabilidad, Blast se ha ganado el apoyo de Paradigm.投资2000 millones donados por la genteUSDFinanciacion, y también atrajo la participación de innumerables inversores minoristas. En menos de 5 días desde su lanzamiento, la dirección de recarga de Blast ha atraído más de 4 millones de TVLUSD. No es exagerado decir que BLast es como Manman.Mercado bajistaUna fuerte dosis de medicina despertó instantáneamente el entusiasmo de la gente.

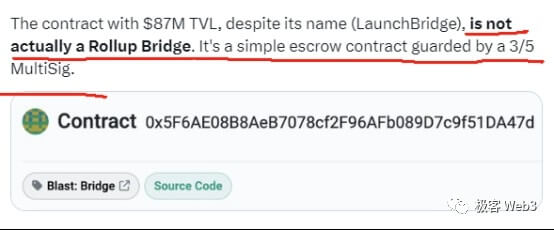

Sin embargo, si bien Blast logró un éxito inicial, también generó dudas por parte de muchos expertos. Por ejemplo, los ingenieros de L2BEAT y Polygon lo expresan sin rodeos: el Blast actual es soloEthereumEs solo un contrato de depósito que recibe recargas. Este contrato se puede actualizar bajo el control de 3/5 firmas múltiples. En otras palabras, la lógica del código del contrato se puede reescribir y se puede modificar si lo desea. Al mismo tiempo, Blast solo afirma implementar la estructura Rollup, pero ahora es solo un caparazón vacío, e incluso la función de retiro no se lanzará hasta febrero del próximo año.

Sin embargo, si bien Blast logró un éxito inicial, también generó dudas por parte de muchos expertos. Por ejemplo, los ingenieros de L2BEAT y Polygon lo expresan sin rodeos: el Blast actual es soloEthereumEs solo un contrato de depósito que recibe recargas. Este contrato se puede actualizar bajo el control de 3/5 firmas múltiples. En otras palabras, la lógica del código del contrato se puede reescribir y se puede modificar si lo desea. Al mismo tiempo, Blast solo afirma implementar la estructura Rollup, pero ahora es solo un caparazón vacío, e incluso la función de retiro no se lanzará hasta febrero del próximo año.

Y Blast no puede evitar señalar que la mayoría de los Rollups se basan en un conjunto de contratos de gestión de firmas múltiples para actualizar sus permisos. Otras empresas de Layer2 acusan a "Blast de usar firmas múltiples" y simplemente están tratando de hacer el ridículo. .

Y Blast no puede evitar señalar que la mayoría de los Rollups se basan en un conjunto de contratos de gestión de firmas múltiples para actualizar sus permisos. Otras empresas de Layer2 acusan a "Blast de usar firmas múltiples" y simplemente están tratando de hacer el ridículo. .

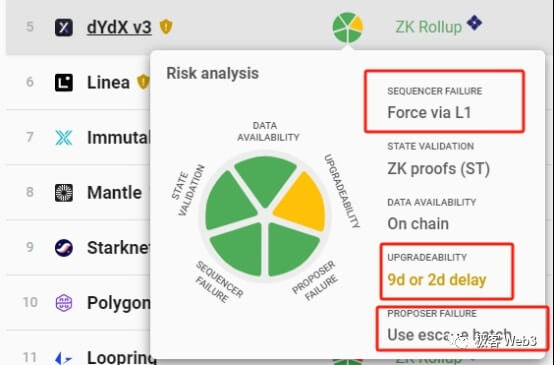

La firma múltiple Layer2 es un problema de larga data

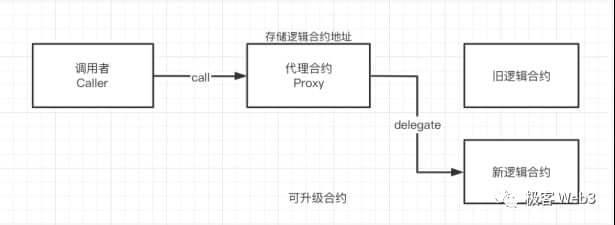

De hecho, la firma múltiple de contratos de Capa 2 es un problema de larga data. Ya en julio de este año, L7BEAT realizó una encuesta especial sobre la capacidad de actualización del contrato Rollup. La llamada "capacidad de actualización" significa cambiar la dirección lógica del contrato indicada por el contrato del agente para lograr el efecto de cambiar la lógica del contrato. Si el nuevo contrato modificado contiene lógica maliciosa, los funcionarios de Layer2 pueden eliminar al usuarioActivosrobado.

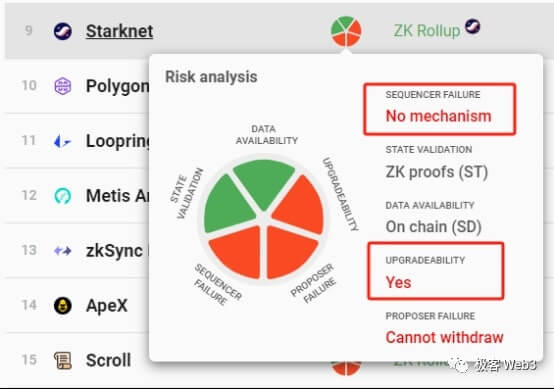

Según los datos de L2BEAT, los paquetes acumulativos actuales como Arbitrum, Optimism, Loopring, ZKSync Lite, ZkSync Era, Starknet, Polygon ZKEVM, etc. utilizan contratos actualizables autorizados con múltiples firmas, que pueden evitar las restricciones de bloqueo de tiempo y actualizar de inmediato. (Puede leer los artículos anteriores de Geek Web3: El juego del crédito: acumulaciones controladas por firmas múltiples y comités)

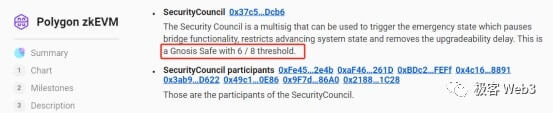

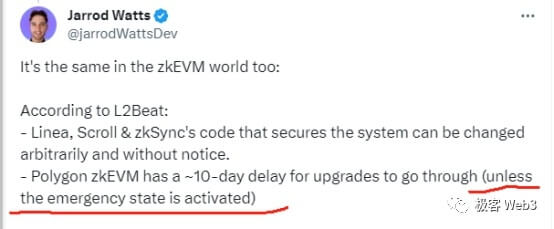

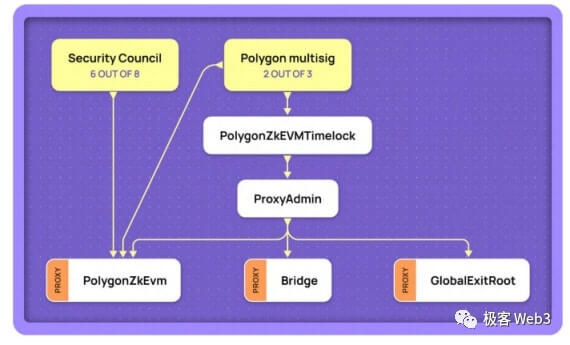

Lo sorprendente es que Optimism solía usar solo una dirección EOA para administrar las actualizaciones de contratos, e incluso la firma múltiple se agregó recién en octubre de este año. En cuanto a Polygon zkEVM, que ha criticado a Blast, también puede realizar una "adquisición de emergencia" del contrato Rollup bajo la autorización de firma múltiple 10/6, transformando la Capa 8 de la gobernanza del contrato a la "gobernanza humana desnuda". Curiosamente, el ingeniero de Polygon que criticó a Blast anteriormente también mencionó esto, pero fue vago.

Lo sorprendente es que Optimism solía usar solo una dirección EOA para administrar las actualizaciones de contratos, e incluso la firma múltiple se agregó recién en octubre de este año. En cuanto a Polygon zkEVM, que ha criticado a Blast, también puede realizar una "adquisición de emergencia" del contrato Rollup bajo la autorización de firma múltiple 10/6, transformando la Capa 8 de la gobernanza del contrato a la "gobernanza humana desnuda". Curiosamente, el ingeniero de Polygon que criticó a Blast anteriormente también mencionó esto, pero fue vago.

¿Cuál es entonces el significado de este "modo de emergencia"? ¿Por qué la mayoría de los Rollups dejan un botón de pánico o una puerta trasera? de acuerdo a Vitalik Según declaraciones anteriores, Rollup necesita actualizar con frecuencia los contratos implementados en ETH durante el proceso de iteración. Sin la introducción de medios actualizables, como contratos proxy, será difícil iterar de manera eficiente.

¿Cuál es entonces el significado de este "modo de emergencia"? ¿Por qué la mayoría de los Rollups dejan un botón de pánico o una puerta trasera? de acuerdo a Vitalik Según declaraciones anteriores, Rollup necesita actualizar con frecuencia los contratos implementados en ETH durante el proceso de iteración. Sin la introducción de medios actualizables, como contratos proxy, será difícil iterar de manera eficiente.

Además, albergar un gran número deActivosLos contratos inteligentes pueden tener errores sutiles y el equipo de desarrollo de Capa 2 es inevitablemente negligente. Si los piratas informáticos explotan ciertas vulnerabilidades, puede provocar una gran cantidad de errores.ActivosRobado. Entonces, Layer2 también es buena,DeFi Independientemente del acuerdo, a menudo hay un botón de emergencia configurado y los "miembros del comité" pueden intervenir cuando sea necesario para evitar que ocurran ciertos incidentes atroces.

Por supuesto, el comité creado por la Capa 2 a menudo puede eludir las restricciones de bloqueo de tiempo y actualizar inmediatamente el código del contrato. Desde cierta perspectiva, parecen ser más tabú que los factores externos como los piratas informáticos. O, en todo caso, albergar una enorme cantidad deActivosEs difícil para todos los contratos inteligentes evitar un cierto grado de "suposición de confianza", es decir, se supone que el controlador de firmas múltiples detrás del contrato no hace el mal. A menos que el contrato esté diseñado para no ser actualizable y no exista ninguna amenaza para los usuarios.ActivosError de seguridad.

Por supuesto, el comité creado por la Capa 2 a menudo puede eludir las restricciones de bloqueo de tiempo y actualizar inmediatamente el código del contrato. Desde cierta perspectiva, parecen ser más tabú que los factores externos como los piratas informáticos. O, en todo caso, albergar una enorme cantidad deActivosEs difícil para todos los contratos inteligentes evitar un cierto grado de "suposición de confianza", es decir, se supone que el controlador de firmas múltiples detrás del contrato no hace el mal. A menos que el contrato esté diseñado para no ser actualizable y no exista ninguna amenaza para los usuarios.ActivosError de seguridad.

La situación real es que la capa 2 principal actual permite que su propio comité actualice inmediatamente el contrato o introduce restricciones de bloqueo de tiempo relativamente cortos (por ejemplo, cualquiera que quiera actualizar dYdX contrato, todos tienen un retraso de al menos 48 horas). Si se descubre que el comité tiene la intención de adulterar la nueva versión del código del contrato con datos robadosActivosSegún la lógica maliciosa, los usuarios en teoría tienen suficiente tiempo de reacción para retirar urgentemente sus activos de la Capa 1.

(Para obtener información sobre las funciones de retirada forzada y cabina de escape, puede leer nuestro artículo anterior "¿Qué importancia tienen las funciones de retirada forzada y cabina de escape para Layer2?"

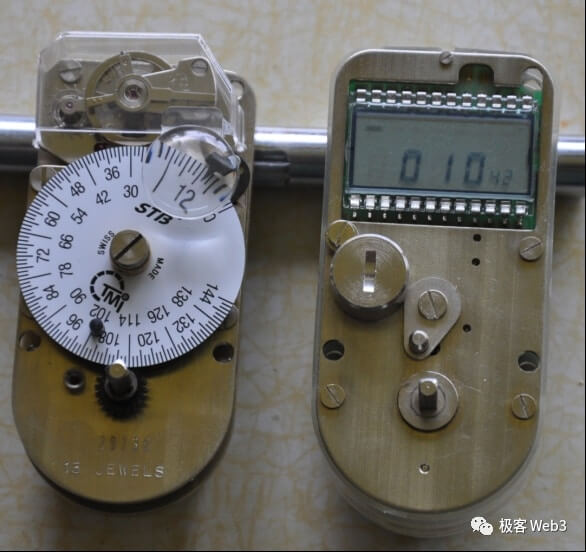

(El bloqueo de tiempo le permite realizar ciertas operaciones después de un retraso)

(El bloqueo de tiempo le permite realizar ciertas operaciones después de un retraso)

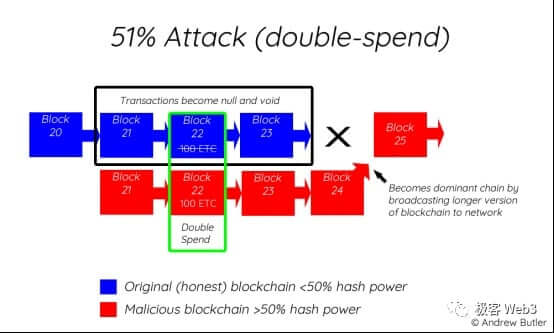

Pero el meollo del problema es que muchas empresas de Capa 2 pueden eludir Sequencer OrdenarLa función de retiro forzado del servidor no está configurada. Si el funcionario de Capa 2 quiere hacer algo malo, primero puede dejarlo.OrdenarEl servidor rechazó la solicitud de retiro de todos y luego transfirió los activos del usuario a la cuenta L2 controlada por los funcionarios de Layer2. Después de eso, el funcionario actualizará el contrato acumulativo de acuerdo con sus propias necesidades. Una vez finalizado el retraso del bloqueo, todos los activos del usuario se pueden transferir a la cadena ETH.

Por supuesto, la situación real puede ser peor de lo que dije, porque la mayoría de los funcionarios de Rollup pueden actualizar los contratos sin restricciones de tiempo, lo que significa que las alfombras por valor de cientos de millones de dólares se pueden completar casi instantáneamente.

Una Capa 2 verdaderamente sin confianza debería hacer que el retraso en la actualización del contrato sea mayor que el retraso en el retiro forzado.

De hecho, para resolver el problema de falta de confianza/seguridad de Layer2, se deben hacer las siguientes cosas:

Configure una salida de retiro resistente a la censura en Layer1 para que los usuarios puedanOrdenarCon el permiso del servidor, los activos se pueden transferir directamente desde la Capa 2 a la cadena ETH. La demora para el retiro forzoso no debe ser demasiado larga, a fin de garantizar que los activos de los usuarios puedan retirarse de la L2 rápidamente;

Cualquiera que quiera actualizar el contrato de Capa 2 debe estar sujeto al límite de retraso del bloqueo de tiempo, y la actualización del contrato debe entrar en vigor después del retiro obligatorio. Por ejemplo, la actualización del contrato de dYdX ahora tiene un retraso de al menos 48 horas, por lo que el retraso para que entre en vigor el modo de retirada forzada/escotilla de escape debería reducirse a 48 horas. De esta manera, después de que los usuarios descubran que el equipo del proyecto dYdX quiere incorporar código malicioso en la nueva versión del contrato, pueden retirar activos de la Capa 2 a la Capa 1 antes de que se actualice el contrato.

En la actualidad, la gran mayoría de rollups que cuentan con mecanismos de retirada forzada/escape de cabina no cumplen las condiciones anteriores. Por ejemplo, la retirada forzada/escotilla de escape de dYdX tiene un retraso máximo de 7 días, pero el retraso en la actualización del contrato del comité de dYdX es de solo 48 horas. En otras palabras, el comité puede completar la implementación del nuevo contrato antes de que el retiro forzado del usuario entre en vigor. Roba activos antes de que el usuario escape.

Desde esta perspectiva, a excepción de Fuel, ZKSpace y Degate, otros Rollups no pueden garantizar que los retiros forzosos de los usuarios se procesen antes de la actualización del contrato, y existe un alto grado de suposición de confianza.

Desde esta perspectiva, a excepción de Fuel, ZKSpace y Degate, otros Rollups no pueden garantizar que los retiros forzosos de los usuarios se procesen antes de la actualización del contrato, y existe un alto grado de suposición de confianza.

Muchos utilizan soluciones Validium (DA enEthereumAunque los proyectos de implementación fuera de la cadena tienen largos retrasos en la actualización del contrato (como 8 días o más), Validium a menudo depende de nodos DAC fuera de la cadena para publicar los datos más recientes, y DAC puede lanzar ataques de retención de datos, lo que hace que la función de retiro forzado no sea válida. , por lo que no cumple con el modelo de seguridad comentado anteriormente. (Puede leer nuestro artículo anterior "¿Disparando Validium? Reentendiendo la Capa 2 desde la perspectiva del proponente de Danksharding")

Muchos utilizan soluciones Validium (DA enEthereumAunque los proyectos de implementación fuera de la cadena tienen largos retrasos en la actualización del contrato (como 8 días o más), Validium a menudo depende de nodos DAC fuera de la cadena para publicar los datos más recientes, y DAC puede lanzar ataques de retención de datos, lo que hace que la función de retiro forzado no sea válida. , por lo que no cumple con el modelo de seguridad comentado anteriormente. (Puede leer nuestro artículo anterior "¿Disparando Validium? Reentendiendo la Capa 2 desde la perspectiva del proponente de Danksharding")

En este punto, parece que podemos sacar una conclusión concisa y clara: las soluciones de Capa 2 distintas de Fuel, ZKSpace y DeGate no son confiables. Los usuarios confían en que el grupo del proyecto Layer2 o el comité de seguridad creado por él no harán el mal, o confían en que los nodos DAC bajo la cadena no coludirán, o confían enOrdenarEl servidor no revisará su transacción (rechazará su solicitud). Actualmente, solo existen las tres Capas 2 anteriores que realmente cumplen con los requisitos de seguridad, resistencia a la censura y falta de confianza.

La seguridad no sólo se consigue con la tecnología, sino que también debe introducirse el consenso social

De hecho, el tema del que estamos hablando hoy no es nuevo. La esencia de la Capa 2 señalada en este artículo depende de la credibilidad del grupo del proyecto, que ha sido señalada por innumerables personas. Por ejemplo, Avalancha y Solana Los fundadores han criticado enérgicamente esto, pero el problema es que estos supuestos de confianza que existen en la Capa 2 no son aplicables a la Capa 1 e incluso a todasBlockchainLo mismo existe en el proyecto.

Por ejemplo, debemos suponer Solana Los nodos validadores que representan 2/3 del peso de la promesa en la red no conspiran. Se debe suponer que representan XNUMX/XNUMX del peso de la promesa.比特 币Los dos principales grupos de minería con la mayor parte de la potencia informática no se unen para lanzar un ataque del 51% para hacer retroceder la cadena más larga. Aunque estos supuestos son difíciles de romper, "difícil" no significa "imposible".

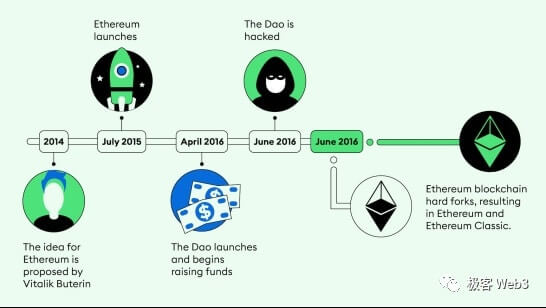

Una vez que una cadena pública tradicional de Capa 1 comete un acto maligno que daña una gran cantidad de activos de los usuarios, a menudo abandonará la cadena problemática y bifurcará una nueva cadena a través del consenso social (consulte The 2016 The DAO Evento condujo aEthereumBifurcado en ETH y ETC). Si alguien intenta una bifurcación maliciosa, todos deben elegir qué bifurcación "más confiable" seguir mediante el consenso social. (Por ejemplo, la mayoría de la gente no sigue el proyecto ETHW)

El consenso social es la garantíaBlockchainEl proyecto e incluso los elementos que lleva. DeFi La raíz del funcionamiento ordenado del protocolo es que incluso los mecanismos de corrección de errores, como las auditorías del código de contrato y la divulgación de problemas por parte de los miembros de la comunidad con un proyecto, son parte del consenso social. Y esto se logra puramente mediante tecnología.Descentralizado, a menudo no pueden desempeñar el papel más importante y a menudo permanecen en el nivel teórico.

El consenso social es la garantíaBlockchainEl proyecto e incluso los elementos que lleva. DeFi La raíz del funcionamiento ordenado del protocolo es que incluso los mecanismos de corrección de errores, como las auditorías del código de contrato y la divulgación de problemas por parte de los miembros de la comunidad con un proyecto, son parte del consenso social. Y esto se logra puramente mediante tecnología.Descentralizado, a menudo no pueden desempeñar el papel más importante y a menudo permanecen en el nivel teórico.

Lo que realmente entra en juego en los momentos críticos es a menudo un consenso social que no tiene nada que ver con la tecnología, una supervisión de la opinión pública que no tiene nada que ver con los artículos académicos y un reconocimiento masivo que no tiene nada que ver con las narrativas técnicas.

Podemos imaginar el siguiente escenario: una cadena pública de prisioneros de guerra de la que solo unos cientos de personas han oído hablar se encuentra temporalmente en un nivel altoDescentralizadoEstado, porque todavía no se ha producido una situación en la que una sola empresa sea dominante. Pero si una empresa minera de repente invierte toda su potencia informática en la cadena POW, su potencia informática será muchas veces mayor que la de todos los demás mineros. En este momento, la potencia informática de la cadena POW será muchas veces mayor que la de todos los demás. mineros.DescentralizadoSe desintegrará instantáneamente. Si la empresa minera pretende hacer el mal, la gente sólo puede corregir el error mediante el consenso social.

Por otro lado, la llamada Capa 2, por muy sofisticado que sea el diseño de su mecanismo, no puede evitar el vínculo del consenso social. Incluso las L2 como Fuel, DeGate y ZKSpace, donde los funcionarios difícilmente pueden hacer el mal, son la Capa 1. depender de- EthereumTambién depende en gran medida del consenso social y de la supervisión de la opinión pública comunitaria.

Por otro lado, la llamada Capa 2, por muy sofisticado que sea el diseño de su mecanismo, no puede evitar el vínculo del consenso social. Incluso las L2 como Fuel, DeGate y ZKSpace, donde los funcionarios difícilmente pueden hacer el mal, son la Capa 1. depender de- EthereumTambién depende en gran medida del consenso social y de la supervisión de la opinión pública comunitaria.

Es más, creemos que el contrato no se puede mejorar porque escuchamos las presentaciones de la agencia de auditoría del contrato y de L2BEAT, pero estas agencias pueden ser negligentes o mentir. Aunque esta probabilidad es extremadamente baja, debemos admitir que todavía se introduce una pequeña suposición de confianza.

Sin embargo, la naturaleza de datos de código abierto de la propia cadena de bloques permite que cualquiera, incluidos los piratas informáticos, compruebe si el contrato contiene lógica maliciosa. De hecho, la suposición de confianza se ha minimizado, lo que reduce en gran medida el coste del consenso social. Si este costo se reduce a un nivel suficientemente bajo, podemos pasar a la "falta de confianza".

Por supuesto, a excepción de los tres mencionados anteriormente, otras Capas 2 no tienen ninguna llamada confianza. Lo que realmente garantiza la seguridad en momentos críticos sigue siendo el consenso social. El componente técnico a menudo es solo para facilitar que las personas lleven a cabo la supervisión del consenso social. Si la tecnología de un proyecto es superior, pero no es ampliamente reconocida y no puede atraer a un grupo comunitario grande, entonces suDescentralizadoLa gobernanza y el consenso social en sí también son difíciles de desarrollar de manera efectiva.

Por supuesto, a excepción de los tres mencionados anteriormente, otras Capas 2 no tienen ninguna llamada confianza. Lo que realmente garantiza la seguridad en momentos críticos sigue siendo el consenso social. El componente técnico a menudo es solo para facilitar que las personas lleven a cabo la supervisión del consenso social. Si la tecnología de un proyecto es superior, pero no es ampliamente reconocida y no puede atraer a un grupo comunitario grande, entonces suDescentralizadoLa gobernanza y el consenso social en sí también son difíciles de desarrollar de manera efectiva.

La tecnología es realmente importante, pero la mayoría de las veces, si puede ser ampliamente reconocida y si puede desarrollar una cultura comunitaria fuerte son factores más importantes, más valiosos y más propicios para el desarrollo de proyectos que la tecnología.

También podríamos tomar zkRollup como ejemplo. En la actualidad, muchos zkRollup solo implementan el sistema de certificación de validez y los datos DA en la cadena. Puede probar externamente que las transacciones de usuario que maneja y todas las transferencias realizadas no son válidas.OrdenarEl dispositivo es falsificado y no hay ningún mal en el asunto de la "transición de estado", pero la Capa 2 oficial oOrdenarÉste no es el único escenario en el que las armas hacen el mal.

Podemos creer aproximadamente que el sistema de prueba ZK esencialmente solo reduce en gran medida el costo de la supervisión humana de la Capa 2, pero hay muchas cosas que la tecnología en sí no puede resolver y deben depender de la intervención de la gobernanza humana o el consenso social.

Si los funcionarios de L2 no establecen salidas anticensura, como retiros forzosos, o si los funcionarios intentan mejorar el contrato e incorporar lógica que pueda robar los activos de los usuarios, los miembros de la comunidad tendrán que confiar en el consenso social y la fermentación de la opinión pública para corregir los errores. . En este momento, si la tecnología es superior o no ya no parece ser lo más importante. En lugar de decir que la tecnología es importante para la seguridad, es más importante decir que el diseño del mecanismo en sí que facilita que las personas desarrollen un consenso social es más importante. De hecho, este es el verdadero significado de la Capa 2 e incluso de blockchain.

Si los funcionarios de L2 no establecen salidas anticensura, como retiros forzosos, o si los funcionarios intentan mejorar el contrato e incorporar lógica que pueda robar los activos de los usuarios, los miembros de la comunidad tendrán que confiar en el consenso social y la fermentación de la opinión pública para corregir los errores. . En este momento, si la tecnología es superior o no ya no parece ser lo más importante. En lugar de decir que la tecnología es importante para la seguridad, es más importante decir que el diseño del mecanismo en sí que facilita que las personas desarrollen un consenso social es más importante. De hecho, este es el verdadero significado de la Capa 2 e incluso de blockchain.

Desde la perspectiva de Blast, que se basa exclusivamente en el consenso social para la supervisión, deberíamos mirar la relación entre el consenso social y la implementación técnica de manera más directa, en lugar de simplemente basarnos en "qué L2 está más cerca de la Capa 2 en la boca de Vitalik que la otra". L2" Determinar los méritos de un proyecto. Cuando un proyecto ha ganado el reconocimiento y la atención de millones de personas, se ha formado un consenso social.ComercializaciónNo importa si te basas en la narrativa técnica o no, porque el resultado en sí es más importante que el proceso.

Es cierto que el consenso social en sí mismo es una extensión de la política democrática;mundo realLas deficiencias de la gobernanza democrática han quedado demostradas, pero el código abierto y la transparencia de los datos de la propia cadena de bloques han reducido en gran medida el coste del consenso social.Web3 Hay una diferencia esencial entre el "gobierno del hombre" en China y el "gobierno del hombre" en los Estados soberanos reales.

Si consideramos la cadena de bloques en sí misma como un medio técnico para mejorar las cuestiones de transparencia de la información en la gobernanza democrática, en lugar de simplemente perseguir un "sin confianza logrado puramente mediante código" que nunca está a nuestro alcance, todo parece volverse mucho más optimista y claro. Sólo deshaciéndonos de la arrogancia y los prejuicios inherentes a la elite técnica y adoptando una perspectiva más ampliagolpe fuerte,Ethereum Sólo el sistema Layer2 puede convertirse verdaderamente en una adopción masiva de clase mundialFinanzasinfraestructura.