Pruebas de intrusión manuales, pruebas de caja negra, prueba primero y paga después

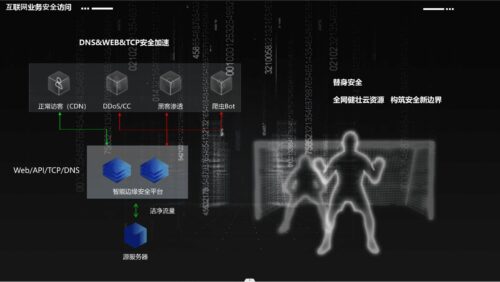

Aceleración de la seguridad WEB

Servicio integral de aceleración de seguridad web/API, autoadaptación de doble pila IPv4/IPv6, que potencia la construcción de la transformación digital de las empresas y protege los negocios digitales.

Firewall de aplicaciones web de nivel empresarial

Prevención de intrusiones: IA+semántica+controlador multimotor de reglas inteligentes, admite captura de amenazas direccional

Seguridad del contenido: instantáneas del sitio web, contenido a prueba de manipulaciones, nadie ha sido pirateado en muchas seguridad de redes a gran escala.

Seguridad empresarial: gestión de riesgos de bots, identificación inteligente entre humanos y máquinas, control de acceso refinado

Aceleración dinámica de todo el sitio.

Más de 400 nodos de servicio, enrutamiento inteligente mediante IA

Equilibrio de carga global, expansión dinámica de recursos Equilibrio de carga global, expansión dinámica de recursos, caché compartida, precalentamiento jerárquico

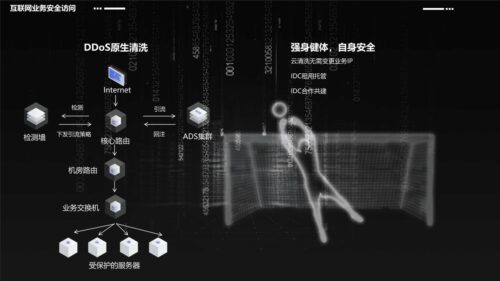

Defensa DDoS no medida

Ancho de banda de reserva de 30T, centro de limpieza de construcción propia para una defensa completa, costos controlables, respuesta en tiempo real de expertos y combate real en línea.

Aceleración de seguridad TCP

Servicio integral de aceleración de seguridad para servicios TCP, adecuado para escenarios de clientes nativos, como juegos y terminales inteligentes.

Rendimiento y aceleración

Recursos globales de más de 400 nodos, optimización del enrutamiento dinámico con equilibrio de carga de regreso al origen, optimización del protocolo de transmisión y aceleración global

Defensa DDoS no medida

Ancho de banda de reserva de 30T, centro de limpieza de construcción propia

Control de acceso preciso y soporte para estrategias de defensa personalizadas.

SDK de aceleración de seguridad

Basándonos en el concepto de seguridad de confianza cero, creamos una aceleración de seguridad en profundidad integrada en la nube para resolver diversos problemas de seguridad que enfrentan los clientes de PC, dispositivos móviles y nuevos escenarios de IoT.

Identificación de riesgos de equipos

Identifique con precisión depuración/inyección/Hook/DUMP, manipulación de dispositivos, raíz del sistema, entorno de red, manipulación de aplicaciones, ejecución de simulador, ejecución de inicio múltiple, ejecución de control de grupo y proporcione capacidades de control de acceso precisas.

Cifrado de enlaces y comunicaciones confiables

El algoritmo de cifrado dinámico de alta resistencia crea una máquina, un secreto y una cadena, y el túnel cifrado garantiza la seguridad de la transmisión de datos. Los piratas informáticos no pueden capturar paquetes para obtener datos relacionados con el negocio y no pueden realizar ninguna falsificación ni reproducir solicitudes de ataque.

Aceleración de la seguridad en toda la red

La infraestructura de red robusta, el enrutamiento inteligente, el acceso a nodos de red cercanos, la transmisión multiplexada UDP, la aceleración global y otras tecnologías garantizan una latencia ultrabaja y una alta confiabilidad.

Defensa DDoS

Años de experiencia en producción de negro y gris, investigación de métodos de ataque y confrontación de combate real en línea han creado un modelo de confrontación compuesto de tres niveles. La innovadora arquitectura integrada de dispositivo, borde y nube cambia la tradicional confrontación de hardware único + recursos duros a una confrontación multidimensional de software + recursos elásticos.

Defensa automatizada de bots

Al basarse en la identificación de riesgos del dispositivo y capacidades de comunicación confiables, resuelve varios problemas de seguridad empresarial y elimina todo el tráfico no autenticado. Puede proteger contra los siguientes escenarios: registro malicioso, relleno de credenciales, craqueo por fuerza bruta, ataques CC de gran tráfico a aplicaciones, SMS/. La interfaz del código de verificación ha sido robada, robando lana/agarrando sobres rojos, ventas flash maliciosas de productos de compra limitada por tiempo limitado, verificación/deslizamiento de boletos maliciosos, rastreo de información de valor, votación automática por lotes, spam/comentarios maliciosos y trampas de volumen de canales.

Prevención de intrusiones

Basado en la arquitectura de seguridad de confianza cero, el host empresarial real está oculto. Los piratas informáticos no pueden iniciar el escaneo ni las intrusiones dirigidas en Internet, y no hay necesidad de preocuparse por el 0DAY/NDAY. Al mismo tiempo, se complementa con un motor inteligente de detección de intrusos para marcar los dispositivos de riesgo detectados.

Seguridad del enlace

El algoritmo de cifrado dinámico de alta resistencia realiza un cifrado para cada máquina y un cifrado para cada cadena. El túnel cifrado garantiza la seguridad de la transmisión de datos. Los piratas informáticos no pueden capturar paquetes para obtener datos de contenido relacionados con la empresa, como nombres de dominio, URL, API, etc., y no pueden realizar ninguna falsificación ni reproducir solicitudes de ataque.

Aplicación a prueba de manipulaciones

Asigne una huella digital de identificación única a cada archivo de la aplicación de la aplicación. Reemplazar cualquier archivo provocará que no se ejecute, lo que evitará craqueos maliciosos como la implantación de virus publicitarios, empaquetado secundario, bloqueo de funciones, phishing falsificado, etc.

Anti trampa

Los complementos comunes dependen de aplicaciones oficiales para modificar dinámicamente la lógica empresarial del juego, inyectar módulos maliciosos durante la operación, modificar la lógica del código y modificar valores en la memoria. A través de la función de identificación de riesgos del dispositivo, puede resistir dinámicamente la depuración, la inyección, el gancho, la manipulación del dispositivo, la manipulación de la aplicación, la ejecución del simulador, la ejecución de inicio múltiple, la ejecución del control de grupo y otros complementos.

Aceleración de toda la red

La infraestructura de red robusta, el enrutamiento inteligente, el acceso a nodos de red cercanos, la transmisión multiplexada UDP, la aceleración global y otras tecnologías garantizan una latencia ultrabaja y una alta confiabilidad.

DNS alternativo

La programación inteligente de control de riesgos del SDK reemplaza la resolución de nombres de dominio sin DNS, evitando ataques y secuestros de DNS