Tests d'intrusion manuels, tests de boîte noire, testez d'abord et payez plus tard

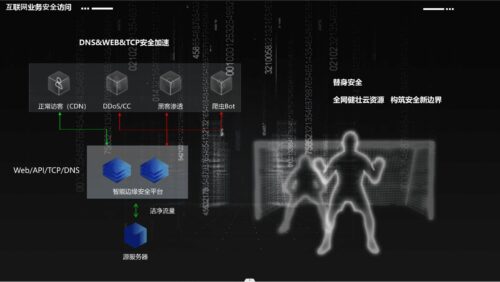

Accélération de la sécurité WEB

Service unique d'accélération de la sécurité Web/API, auto-adaptation double pile IPv4/IPv6, permettant la construction de la transformation numérique des entreprises et la protection des activités numériques.

Pare-feu d'applications Web de niveau professionnel

Prévention des intrusions : pilote multimoteur IA+sémantique+règles intelligentes, prend en charge le piégeage directionnel des menaces

Sécurité du contenu : instantanés de sites Web, contenu inviolable, personne n'a été piraté dans de nombreux réseaux de sécurité à grande échelle

Sécurité de l'entreprise : gestion des risques liés aux robots, identification intelligente homme-machine, contrôle d'accès raffiné

Accélération dynamique de l'ensemble du site

Plus de 400 nœuds de service, routage intelligent IA

Equilibrage de charge global, expansion dynamique des ressources Equilibrage de charge global, expansion dynamique des ressources, cache partagé, préchauffage hiérarchique

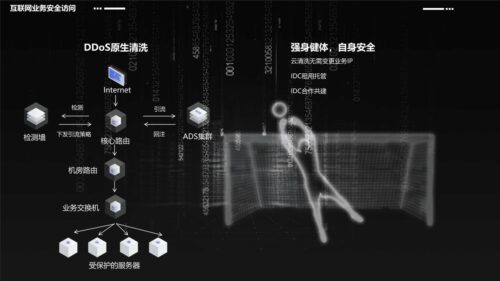

Défense DDoS illimitée

Bande passante de réserve de 30 T, centre de nettoyage auto-construit pour une défense complète, coûts contrôlables, réponse d'experts en temps réel et combat réel en ligne

Accélération de la sécurité TCP

Service unique d'accélération de la sécurité pour les services TCP, adapté aux scénarios clients natifs tels que les jeux et les terminaux intelligents

Performances et accélération

Plus de 400 ressources de nœuds mondiales, optimisation du routage dynamique d'équilibrage de charge retour à l'origine, optimisation du protocole de transmission et accélération mondiale

Défense DDoS illimitée

Bande passante de réserve 30T, centre de nettoyage auto-construit

Contrôle d'accès précis et prise en charge de stratégies de défense personnalisées

SDK d'accélération de la sécurité

Sur la base du concept de sécurité Zero Trust, nous construisons une accélération de sécurité approfondie intégrée au cloud pour résoudre divers problèmes de sécurité rencontrés par les clients PC, les mobiles et les nouveaux scénarios IoT.

Identification des risques liés aux équipements

Identifiez avec précision le débogage/injection/Hook/DUMP, la falsification de l'appareil, la racine du système, l'environnement réseau, la falsification des applications, l'exécution du simulateur, l'exécution à démarrages multiples, l'exécution du contrôle de groupe et fournissez des capacités de contrôle d'accès précises.

Cryptage des liens et communications fiables

L'algorithme de cryptage dynamique à haute résistance réalise une machine, un secret et une chaîne, et le tunnel crypté garantit la sécurité de la transmission des données. Les pirates ne peuvent pas capturer de paquets pour obtenir des données commerciales et ne peuvent pas faire de demandes de contrefaçon ou d'attaque.

Accélération de la sécurité à l’échelle du réseau

Une infrastructure réseau robuste, un routage intelligent, un accès aux nœuds de réseau à proximité, une transmission multiplex UDP, une accélération globale et d'autres technologies garantissent une latence ultra faible et une fiabilité élevée.

Défense DDoS

Des années d'expérience dans la production en noir et gris, la recherche de méthodes d'attaque et la confrontation réelle en ligne ont créé un modèle de confrontation composite à trois niveaux. L'architecture innovante intégrée périphérique-edge-cloud transforme la confrontation traditionnelle entre matériel unique et ressources matérielles en une confrontation logicielle multidimensionnelle + ressources élastiques.

Défense automatisée des robots

S'appuyant sur l'identification des risques des appareils et des capacités de communication fiables, il résout divers problèmes de sécurité d'entreprise et élimine tout trafic non authentifié. Il peut protéger contre les scénarios suivants : enregistrement malveillant, bourrage d'informations d'identification, piratage par force brute, attaques CC à grand trafic sur les applications, SMS/. L'interface du code de vérification a été glissée, volant de la laine/saisissant des enveloppes rouges, ventes flash malveillantes de produits à durée limitée et à achat limité, vérification/glissade de tickets malveillants, exploration d'informations sur la valeur, vote par lots automatique, spam/commentaires malveillants et tricherie sur le volume des canaux.

Prévention des intrusions

Basé sur l'architecture de sécurité Zero Trust, le véritable hôte de l'entreprise est caché. Les pirates ne peuvent pas lancer d'analyses ni d'intrusions ciblées sur Internet, et il n'y a pas lieu de s'inquiéter de 0DAY/NDAY. Parallèlement, il est complété par un moteur intelligent de détection d'intrusion pour marquer les dispositifs à risque détectés.

Sécurité des liens

L'algorithme de chiffrement dynamique à haute résistance réalise un chiffrement pour chaque machine et un chiffrement pour chaque chaîne. Le tunnel crypté garantit la sécurité de la transmission des données. Les pirates ne peuvent pas capturer de paquets pour obtenir des données de contenu liées à l'entreprise telles que des noms de domaine, des URL, des API, etc., et ne peuvent pas faire de demandes de falsification ou d'attaque par relecture.

Application inviolable

Attribuez une empreinte digitale d'identification unique à chaque fichier de l'application APP. Le remplacement de n'importe quel fichier entraînera son échec d'exécution, empêchant ainsi les piratages malveillants tels que l'implantation de virus publicitaires, l'emballage secondaire, le blocage de fonctions, le phishing contrefait, etc.

Anti-triche

Les plug-ins courants s'appuient sur des applications officielles pour modifier dynamiquement la logique métier du jeu, injecter des modules malveillants pendant le fonctionnement, modifier la logique du code et modifier les valeurs en mémoire. Grâce à la fonction d'identification des risques de l'appareil, vous pouvez résister dynamiquement au débogage, à l'injection, au Hook, à la falsification de l'appareil, à la falsification des applications, à l'exécution du simulateur, à l'exécution à plusieurs démarrages, à l'exécution du contrôle de groupe et à d'autres plug-ins.

Accélération de l'ensemble du réseau

Une infrastructure réseau robuste, un routage intelligent, un accès aux nœuds de réseau à proximité, une transmission multiplex UDP, une accélération globale et d'autres technologies garantissent une latence ultra faible et une fiabilité élevée.

DNS alternatif

La planification intelligente du contrôle des risques du SDK remplace la résolution des noms de domaine sans DNS, évitant ainsi les attaques et les détournements DNS.