Test di intrusione manuale, test della scatola nera, prova prima e paga dopo

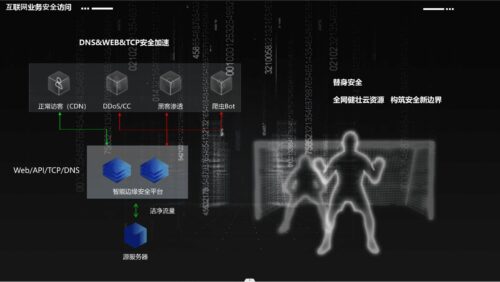

Accelerazione della sicurezza WEB

Servizio di accelerazione della sicurezza web/API one-stop, auto-adattamento dual-stack IPv4/IPv6, che consente alle imprese di costruire la trasformazione digitale e proteggere le imprese digitali.

Firewall per applicazioni Web di livello aziendale

Prevenzione delle intrusioni: AI+semantica+driver multi-motore con regole intelligenti, supporta l'intrappolamento delle minacce direzionali

Sicurezza dei contenuti: istantanee del sito web, contenuti a prova di manomissione, nessuno è stato violato in molti sistemi di sicurezza di rete su larga scala

Sicurezza aziendale: gestione del rischio bot, identificazione intelligente uomo-macchina, controllo degli accessi perfezionato

Accelerazione dinamica dell'intero sito

Oltre 400 nodi di servizio, routing intelligente basato sull'intelligenza artificiale

Bilanciamento del carico globale, espansione dinamica delle risorse Bilanciamento del carico globale, espansione dinamica delle risorse, cache condivisa, preriscaldamento gerarchico

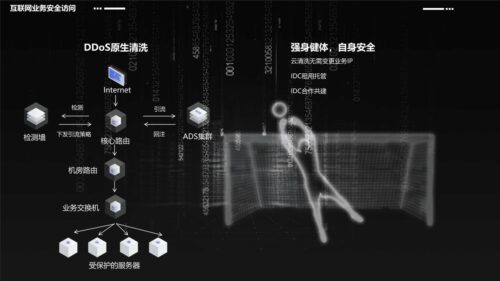

Difesa DDoS illimitata

Larghezza di banda di riserva di 30T, centro di pulizia autocostruito per una difesa completa, costi controllabili, risposta in tempo reale da parte di esperti e combattimento reale online

Accelerazione della sicurezza TCP

Servizio di accelerazione della sicurezza unico per i servizi TCP, adatto a scenari client nativi come giochi e terminali intelligenti

Prestazioni e accelerazione

Oltre 400 risorse globali dei nodi, bilanciamento del carico back-to-origin, ottimizzazione del routing dinamico, ottimizzazione del protocollo di trasmissione e accelerazione globale

Difesa DDoS illimitata

Larghezza di banda di riserva 30T, centro di pulizia autocostruito

Controllo preciso degli accessi e supporto di strategie di difesa personalizzate

SDK di accelerazione della sicurezza

Basandoci sul concetto di sicurezza zero-trust, creiamo un'accelerazione di sicurezza approfondita integrata end-edge-cloud per risolvere vari problemi di sicurezza affrontati dai client PC, dai dispositivi mobili e dai nuovi scenari IoT.

Identificazione dei rischi delle apparecchiature

Identifica accuratamente debug/iniezione/Hook/DUMP, manomissione del dispositivo, root del sistema, ambiente di rete, manomissione dell'app, esecuzione del simulatore, esecuzione con avvio multiplo, esecuzione del controllo di gruppo e funzionalità precise di controllo dell'accesso

Crittografia dei collegamenti e comunicazioni affidabili

L'algoritmo di crittografia dinamica ad alta resistenza realizza una macchina, un segreto e una catena e il tunnel crittografato garantisce la sicurezza della trasmissione dei dati. Gli hacker non possono catturare pacchetti per ottenere dati relativi all'azienda e non possono effettuare alcuna falsificazione o riprodurre richieste di attacco.

Accelerazione della sicurezza a livello di rete

Robusta infrastruttura di rete, routing intelligente, accesso ai nodi di rete vicini, trasmissione multiplex UDP, accelerazione globale e altre tecnologie garantiscono una latenza estremamente bassa e un'elevata affidabilità

Difesa DDoS

Anni di esperienza nella produzione del nero e del grigio, nella ricerca sui metodi di attacco e nel confronto di combattimento reale online hanno creato un modello di confronto composito a tre livelli. L'innovativa architettura integrata dispositivo-edge-cloud sposta il tradizionale confronto tra singolo hardware e risorse hardware in un confronto multidimensionale tra software e risorse elastiche.

Difesa automatizzata del bot

Basandosi sull'identificazione dei rischi del dispositivo e su funzionalità di comunicazione affidabili, risolve vari problemi di sicurezza aziendale ed elimina tutto il traffico non autenticato. Può proteggere dai seguenti scenari: registrazione dannosa, credential stuffing, cracking con forza bruta, attacchi CC a traffico elevato su APP, SMS/. L'interfaccia del codice di verifica è stata rubata/sequestrata buste rosse, vendite flash dannose di prodotti ad acquisto limitato per un periodo limitato, controllo/swipping di biglietti dannosi, scansione di informazioni di valore, votazione batch automatica, spam/commenti dannosi e frodi sul volume del canale

Prevenzione delle intrusioni

Basandosi sull'architettura di sicurezza Zero Trust, il vero host aziendale è nascosto. Gli hacker non possono avviare scansioni e intrusioni mirate su Internet e non è necessario preoccuparsi di 0DAY/NDAY. Allo stesso tempo, è integrato da un motore di rilevamento delle intrusioni intelligente per contrassegnare i dispositivi a rischio rilevati.

Sicurezza dei collegamenti

L'algoritmo di crittografia dinamica ad alta resistenza realizza una crittografia per ciascuna macchina e una crittografia per ciascuna catena. Il tunnel crittografato garantisce la sicurezza della trasmissione dei dati. Gli hacker non possono catturare pacchetti per ottenere dati di contenuto aziendale come nomi di dominio, URL, API, ecc. e non possono effettuare alcuna falsificazione o richieste di attacco di riproduzione.

App a prova di manomissione

Assegnare un'impronta digitale identificativa univoca a ciascun file dell'applicazione APP. La sostituzione di qualsiasi file ne impedirà l'esecuzione, impedendo cracking dannosi come l'impianto di virus pubblicitari, imballaggi secondari, blocco di funzioni, phishing contraffatto, ecc.

Anti-imbroglio

I plug-in comuni si basano su applicazioni ufficiali per modificare dinamicamente la logica aziendale del gioco, inserire moduli dannosi durante il funzionamento, modificare la logica del codice e modificare i valori in memoria. Attraverso la funzione di identificazione del rischio del dispositivo, è possibile resistere dinamicamente al debug, all'iniezione, all'hook, alla manomissione del dispositivo, alla manomissione dell'app, all'esecuzione del simulatore, all'esecuzione con avvio multiplo, all'esecuzione del controllo di gruppo e ad altri plug-in.

Accelerazione dell'intera rete

Robusta infrastruttura di rete, routing intelligente, accesso ai nodi di rete vicini, trasmissione multiplex UDP, accelerazione globale e altre tecnologie garantiscono una latenza estremamente bassa e un'elevata affidabilità

DNS alternativo

La pianificazione intelligente del controllo dei rischi dell'SDK sostituisce la risoluzione dei nomi di dominio senza DNS, evitando attacchi DNS e dirottamenti