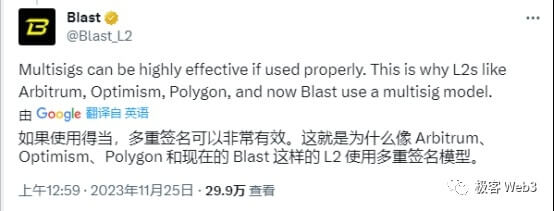

Il est vrai que le recours de Blast aux signatures multiples 3/5 pour contrôler les adresses de dépôt a été largement critiqué, mais la plupart Layer2 Il s'appuie également sur des contrats de gestion multi-signatures. Auparavant, Optimism utilisait même une seule adresse EOA pour contrôler les autorisations de mise à niveau des contrats. À une époque où presque tous les systèmes de couche 2 traditionnels présentent des risques de sécurité tels que la signature multiple, critiquer Blast pour ne pas être suffisamment sûr revient davantage à « mépriser » un projet d'extraction d'or par des élites techniques.

Mais en mettant de côté la question de savoir lequel des deux ci-dessus est le meilleur,BlockchainL'importance de l'existence est davantage de résoudre le problème de l'opacité de l'information dans le consensus social/gouvernance démocratique. Lorsque nous prônons la suprématie de la technologie, nous devons admettre que le consensus social lui-même est plus important que la technologie, car il est la garantie pour tous. Web3 La base du fonctionnement efficace du projet.En dernière analyse, la technologie sert le consensus social : un projet qui ne peut être reconnu par la plupart des gens, aussi supérieure soit-elle, n'est en fait qu'un magnifique appendice.

Texte : Récemment, le nouveau projet Blast lancé par le fondateur de Blur est devenu populaire sur Internet. Ce projet "Blast" sous la bannière de Layer2AtoutsLe protocole « Générant des intérêts » définit une adresse de recharge sur la chaîne ETH. Une fois que les utilisateurs ont déposé des fonds à l'adresse Blast, ces fonds seront utilisés pour le gage natif du réseau ETH et le placement dans Maker.DAO Gagnez des intérêts, etc., et les bénéfices gagnés seront restitués à l'utilisateur.

Texte : Récemment, le nouveau projet Blast lancé par le fondateur de Blur est devenu populaire sur Internet. Ce projet "Blast" sous la bannière de Layer2AtoutsLe protocole « Générant des intérêts » définit une adresse de recharge sur la chaîne ETH. Une fois que les utilisateurs ont déposé des fonds à l'adresse Blast, ces fonds seront utilisés pour le gage natif du réseau ETH et le placement dans Maker.DAO Gagnez des intérêts, etc., et les bénéfices gagnés seront restitués à l'utilisateur.

S'appuyant sur l'aura du fondateur et un gameplay attractif, Blast a gagné le soutien de Paradigm.投资2000 millions donnés par les gensUSDFinancement, et a également attiré la participation d'innombrables investisseurs particuliers.En moins de 5 jours depuis son lancement, l'adresse de recharge de Blast a attiré plus de 4 millions de TVLUSD.Il n'est pas exagéré de dire que BLast est comme ManmanMarché baissierUne forte dose de médicament a immédiatement suscité l'enthousiasme des gens.

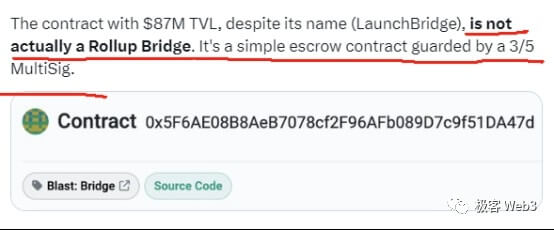

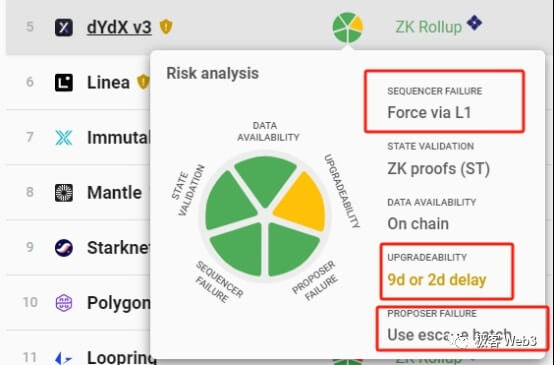

Cependant, même si Blast a connu un premier succès, il a également suscité les doutes de nombreux experts.Par exemple, les ingénieurs de L2BEAT et de Polygon le disent tous deux sans détour : le Blast actuel n'est queEthereumIl s'agit simplement d'un contrat de dépôt qui reçoit des recharges. Ce contrat peut être mis à niveau sous le contrôle de 3/5 multi-signatures. En d'autres termes, la logique du code du contrat peut être réécrite, et il peut être rugi si vous le souhaitez.Dans le même temps, Blast prétend seulement mettre en œuvre la structure Rollup, mais ce n'est plus qu'une coquille vide, et même la fonction de retrait ne sera lancée qu'en février de l'année prochaine.

Cependant, même si Blast a connu un premier succès, il a également suscité les doutes de nombreux experts.Par exemple, les ingénieurs de L2BEAT et de Polygon le disent tous deux sans détour : le Blast actuel n'est queEthereumIl s'agit simplement d'un contrat de dépôt qui reçoit des recharges. Ce contrat peut être mis à niveau sous le contrôle de 3/5 multi-signatures. En d'autres termes, la logique du code du contrat peut être réécrite, et il peut être rugi si vous le souhaitez.Dans le même temps, Blast prétend seulement mettre en œuvre la structure Rollup, mais ce n'est plus qu'une coquille vide, et même la fonction de retrait ne sera lancée qu'en février de l'année prochaine.

Et Blast ne peut s'empêcher de souligner que la plupart des Rollups s'appuient sur un ensemble de contrats de gestion multi-signatures pour mettre à niveau leurs autorisations. D'autres sociétés Layer2 accusent "Blast d'utiliser la multi-signature" et essaient simplement de se ridiculiser. .

Et Blast ne peut s'empêcher de souligner que la plupart des Rollups s'appuient sur un ensemble de contrats de gestion multi-signatures pour mettre à niveau leurs autorisations. D'autres sociétés Layer2 accusent "Blast d'utiliser la multi-signature" et essaient simplement de se ridiculiser. .

La multi-signature Layer2 est un problème de longue date

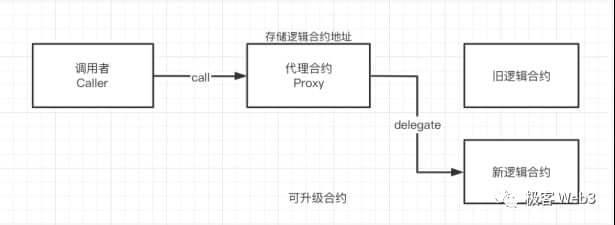

En fait, la multi-signature de contrats de couche 2 est un problème de longue date.Dès juillet de cette année, L7BEAT a mené une enquête spéciale sur l'évolutivité du contrat Rollup.La soi-disant « évolutivité » consiste à modifier l'adresse logique du contrat indiquée par le contrat de l'agent pour obtenir l'effet de modifier la logique du contrat.Si le nouveau contrat modifié contient une logique malveillante, les responsables de Layer2 peuvent supprimer l'utilisateurAtoutsvolé.

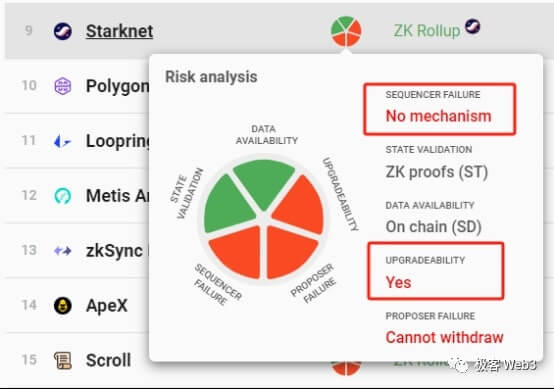

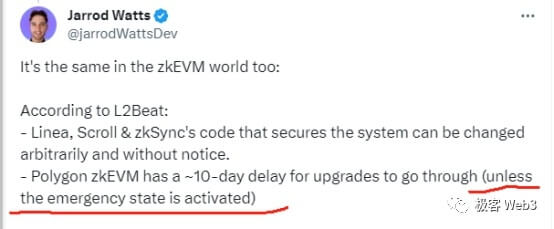

Selon les données de L2BEAT, les rollups grand public actuels tels que Arbitrum, Optimism, Loopring, ZKSync Lite, ZkSync Era, Starknet, Polygon ZKEVM, etc. utilisent tous des contrats évolutifs autorisés multi-signatures, qui peuvent contourner les restrictions de verrouillage temporel et être mis à niveau immédiatement. (Vous pouvez lire les articles précédents de Geek Web3 : Le jeu du crédit : cumuls contrôlés par multi-signatures et comités)

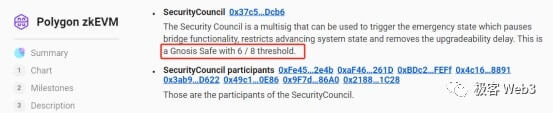

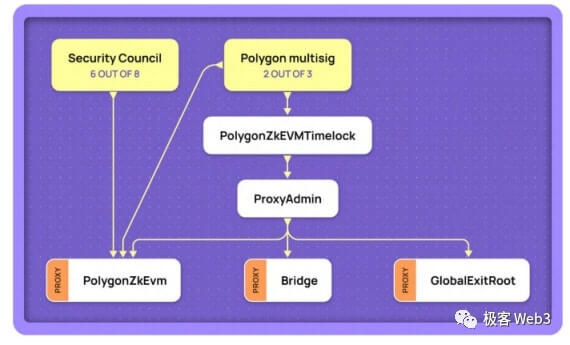

Ce qui est surprenant, c'est qu'Optimism utilisait uniquement une adresse EOA pour gérer les mises à niveau de contrat, et même la multi-signature n'a été ajoutée qu'en octobre de cette année.Quant à Polygon zkEVM, qui a critiqué Blast, il peut également procéder à une « prise de contrôle d'urgence » du contrat Rollup sous l'autorisation multi-signature 10/6, transformant la couche 8 de gouvernance contractuelle en « gouvernance humaine nue ».Fait intéressant, l'ingénieur de Polygon qui a critiqué Blast ci-dessus l'a également mentionné, mais est resté vague.

Ce qui est surprenant, c'est qu'Optimism utilisait uniquement une adresse EOA pour gérer les mises à niveau de contrat, et même la multi-signature n'a été ajoutée qu'en octobre de cette année.Quant à Polygon zkEVM, qui a critiqué Blast, il peut également procéder à une « prise de contrôle d'urgence » du contrat Rollup sous l'autorisation multi-signature 10/6, transformant la couche 8 de gouvernance contractuelle en « gouvernance humaine nue ».Fait intéressant, l'ingénieur de Polygon qui a critiqué Blast ci-dessus l'a également mentionné, mais est resté vague.

Alors, quelle est la signification de ce « mode d’urgence » ?Pourquoi la plupart des Rollups se laissent-ils un bouton de panique ou une porte dérobée ?selon Vitalik Selon les déclarations précédentes, Rollup doit fréquemment mettre à jour les contrats déployés sur ETH au cours du processus d'itération. Sans l'introduction de moyens évolutifs tels que les contrats proxy, il sera difficile d'itérer efficacement.

Alors, quelle est la signification de ce « mode d’urgence » ?Pourquoi la plupart des Rollups se laissent-ils un bouton de panique ou une porte dérobée ?selon Vitalik Selon les déclarations précédentes, Rollup doit fréquemment mettre à jour les contrats déployés sur ETH au cours du processus d'itération. Sans l'introduction de moyens évolutifs tels que les contrats proxy, il sera difficile d'itérer efficacement.

De plus, hébergeant un grand nombre deAtoutsLes contrats intelligents peuvent présenter des bugs subtils, et l'équipe de développement de la couche 2 est inévitablement négligente. Si certaines vulnérabilités sont exploitées par des pirates, cela peut conduire à un grand nombre deAtoutsVolé.Donc, Layer2 est également bon,DeFi Quel que soit l'accord, un bouton d'urgence est souvent mis en place, et les « membres du comité » peuvent intervenir si nécessaire pour éviter que certains incidents vicieux ne se produisent.

Bien sûr, le comité mis en place par la couche 2 peut souvent contourner les restrictions de verrouillage temporel et mettre à jour immédiatement le code du contrat. D'un certain point de vue, ils semblent être plus tabous que des facteurs externes tels que les pirates informatiques.Ou, en tout cas, héberger une quantité énorme deAtoutsIl est difficile pour tous les contrats intelligents d'éviter un certain degré de « supposition de confiance », c'est-à-dire qu'on suppose que le contrôleur multi-signature derrière le contrat ne fait pas de mal.Sauf si le contrat est conçu pour ne pas être évolutif et qu'il n'y a aucune menace pour les utilisateursAtoutsBug de sécurité.

Bien sûr, le comité mis en place par la couche 2 peut souvent contourner les restrictions de verrouillage temporel et mettre à jour immédiatement le code du contrat. D'un certain point de vue, ils semblent être plus tabous que des facteurs externes tels que les pirates informatiques.Ou, en tout cas, héberger une quantité énorme deAtoutsIl est difficile pour tous les contrats intelligents d'éviter un certain degré de « supposition de confiance », c'est-à-dire qu'on suppose que le contrôleur multi-signature derrière le contrat ne fait pas de mal.Sauf si le contrat est conçu pour ne pas être évolutif et qu'il n'y a aucune menace pour les utilisateursAtoutsBug de sécurité.

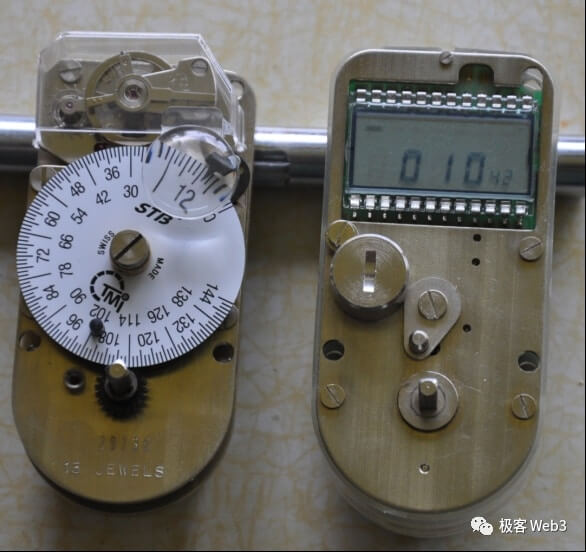

La situation réelle est que la couche 2 actuelle soit permet à son propre comité de mettre à jour immédiatement le contrat, soit introduit des restrictions de verrouillage de temps relativement courtes (par exemple, toute personne souhaitant mettre à niveau dYdX Contrat, tous ont un retard d'au moins 48 heures). S'il s'avère que le comité a l'intention de falsifier la nouvelle version du code des contrats avec desAtoutsSur la base d’une logique malveillante, les utilisateurs disposent en théorie d’un temps de réaction suffisant pour retirer de toute urgence leurs actifs de la couche 1.

(Pour plus d'informations sur les fonctions de retrait forcé et de cabine d'évacuation, vous pouvez lire notre article précédent « Quelle est l'importance des fonctions de retrait forcé et de cabine d'évacuation pour Layer2 ? »

(Le verrouillage horaire vous permet d'effectuer certaines opérations après un délai)

(Le verrouillage horaire vous permet d'effectuer certaines opérations après un délai)

Mais le nœud du problème est que de nombreuses entreprises de couche 2 peuvent contourner Sequencer. TrierLa fonction de retrait forcé du serveur n'est pas configurée. Si le responsable de la couche 2 veut faire quelque chose de mal, il peut d'abord le laisserTrierLe serveur a rejeté la demande de retrait de chacun, puis a transféré les actifs de l'utilisateur vers le compte L2 contrôlé par les responsables de Layer2.Après cela, le responsable mettra à jour le contrat Rollup en fonction de ses propres besoins. Une fois le délai de verrouillage écoulé, tous les actifs des utilisateurs pourront être transférés vers la chaîne ETH.

Bien sûr, la situation réelle peut être pire que ce que j'ai dit, car la plupart des responsables de Rollup peuvent mettre à niveau les contrats sans restrictions de temps, ce qui signifie que des tapis d'une valeur de centaines de millions de dollars peuvent être réalisés presque instantanément.

Une couche 2 véritablement sans confiance devrait rendre le délai de mise à niveau du contrat supérieur au délai de retrait forcé.

En fait, pour résoudre le problème de manque de confiance/sécurité de la couche 2, les choses suivantes doivent être faites :

Configurez une sortie de retrait résistante à la censure sur Layer1 afin que les utilisateurs puissentTrierAvec l'autorisation du serveur, les actifs peuvent être directement transférés de la couche 2 vers la chaîne ETH.Le délai de retrait forcé ne doit pas être trop long, afin de garantir que les actifs des utilisateurs puissent être retirés rapidement de L2 ;

Toute personne souhaitant mettre à niveau le contrat de couche 2 doit être soumise à la limite de délai de verrouillage, et la mise à niveau du contrat doit prendre effet plus tard que le retrait obligatoire.Par exemple, la mise à niveau contractuelle de dYdX a désormais un délai d'au moins 48 heures, de sorte que le délai nécessaire à l'entrée en vigueur du mode de retrait/évacuation forcé devrait être réduit à 48 heures.De cette façon, une fois que les utilisateurs découvrent que l'équipe du projet dYdX souhaite incorporer du code malveillant dans la nouvelle version du contrat, ils peuvent retirer les actifs de la couche 2 vers la couche 1 avant la mise à jour du contrat.

À l’heure actuelle, la grande majorité des rollups qui ont lancé des mécanismes de retrait/évasion forcés en cabine ne remplissent pas les conditions ci-dessus.Par exemple, la trappe de retrait/évasion forcée de dYdX a un délai maximum de 7 jours, mais le délai de mise à niveau du contrat du comité dYdX n'est que de 48 heures. En d'autres termes, le comité peut terminer le déploiement du nouveau contrat avant que le retrait forcé de l'utilisateur ne prenne effet. Voler les actifs avant que l'utilisateur ne s'échappe.

De ce point de vue, à l'exception de Fuel, ZKSpace et Degate, les autres Rollups ne peuvent pas garantir que les retraits forcés des utilisateurs seront traités avant la mise à niveau du contrat, et il existe un degré élevé d'hypothèse de confiance.

De ce point de vue, à l'exception de Fuel, ZKSpace et Degate, les autres Rollups ne peuvent pas garantir que les retraits forcés des utilisateurs seront traités avant la mise à niveau du contrat, et il existe un degré élevé d'hypothèse de confiance.

Beaucoup utilisent les solutions Validium (DA enEthereumBien que les projets de mise en œuvre hors chaîne aient de longs délais de mise à niveau des contrats (tels que 8 jours ou plus), Validium s'appuie souvent sur des nœuds DAC hors chaîne pour publier les dernières données, et DAC peut lancer des attaques de rétention de données, rendant la fonction de retrait forcé invalide. , il n'est donc pas conforme au modèle de sécurité évoqué ci-dessus. (Vous pouvez lire notre article précédent "Firing Validium ? Recomprendre la couche 2 du point de vue du proposant Danksharding")

Beaucoup utilisent les solutions Validium (DA enEthereumBien que les projets de mise en œuvre hors chaîne aient de longs délais de mise à niveau des contrats (tels que 8 jours ou plus), Validium s'appuie souvent sur des nœuds DAC hors chaîne pour publier les dernières données, et DAC peut lancer des attaques de rétention de données, rendant la fonction de retrait forcé invalide. , il n'est donc pas conforme au modèle de sécurité évoqué ci-dessus. (Vous pouvez lire notre article précédent "Firing Validium ? Recomprendre la couche 2 du point de vue du proposant Danksharding")

À ce stade, nous semblons pouvoir tirer une conclusion concise et claire : les solutions de couche 2 autres que Fuel, ZKSpace et DeGate ne sont pas sans confiance.Les utilisateurs font soit confiance au parti du projet Layer2 ou au comité de sécurité mis en place par celui-ci pour ne pas faire de mal, soit ils font confiance aux nœuds DAC sous la chaîne pour ne pas s'entendre, soit ils font confianceTrierLe serveur n'examinera pas votre transaction (refusera votre demande).Il n’existe actuellement que les trois couches 2 ci-dessus qui répondent réellement aux exigences de sécurité, de résistance à la censure et de manque de confiance.

La sécurité n’est pas seulement assurée par la technologie, mais doit également introduire un consensus social

En fait, le sujet dont nous parlons aujourd'hui n'est pas nouveau : l'essence de la couche 2 soulignée dans cet article dépend de la crédibilité des parties au projet, qui a été soulignée par d'innombrables personnes.Par exemple, Avalanche et Solana Les fondateurs ont vigoureusement critiqué cela, mais le problème est que ces hypothèses de confiance qui existent dans la couche 2 ne sont pas applicables à la couche 1 ni même à toutes les autres.BlockchainLa même chose existe sur le projet.

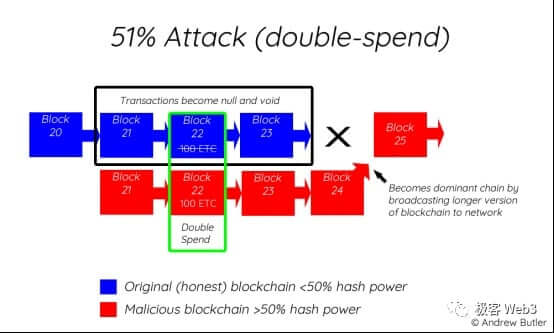

Par exemple, nous devons supposer Solana Les nœuds validateurs qui représentent les 2/3 du poids de la promesse dans le réseau ne sont pas de connivence. Il faut supposer qu'ils représentent XNUMX/XNUMX du poids de la promesse.比特 币Les deux principaux pools miniers détenant la majorité de la part de puissance de calcul ne s’unissent pas pour lancer une attaque à 51 % visant à faire reculer la chaîne la plus longue.Bien que ces hypothèses soient difficiles à briser, « difficile » ne signifie pas « impossible ».

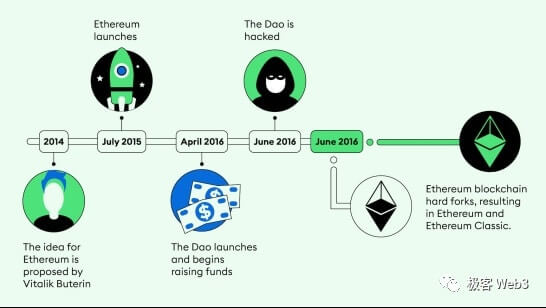

Une fois qu’une chaîne publique traditionnelle de couche 1 commet un acte malveillant qui endommage un grand nombre d’actifs d’utilisateurs, elle abandonne souvent la chaîne problématique et en crée une nouvelle par le biais d’un consensus social (voir The 2016 The DAO événements menant àEthereumDivisé en ETH et ETC).Si quelqu'un tente un fork malveillant, chacun doit choisir quel fork « le plus fiable » suivre par consensus social. (Par exemple, la plupart des gens ne suivent pas le projet ETHW)

Le consensus social est la garantieBlockchainLe projet et même les objets qu'il transporte DeFi La raison du bon fonctionnement du protocole réside dans le fait que même les mécanismes de correction d’erreurs tels que les audits du code des contrats et les membres de la communauté révélant des problèmes avec un projet font partie du consensus social.Et cela est réalisé uniquement grâce à la technologie.??, ne peuvent souvent pas jouer le plus grand rôle et restent souvent au niveau théorique.

Le consensus social est la garantieBlockchainLe projet et même les objets qu'il transporte DeFi La raison du bon fonctionnement du protocole réside dans le fait que même les mécanismes de correction d’erreurs tels que les audits du code des contrats et les membres de la communauté révélant des problèmes avec un projet font partie du consensus social.Et cela est réalisé uniquement grâce à la technologie.??, ne peuvent souvent pas jouer le plus grand rôle et restent souvent au niveau théorique.

Ce qui entre réellement en jeu dans les moments critiques, c’est souvent le consensus social qui n’a rien à voir avec la technologie, la supervision de l’opinion publique qui n’a rien à voir avec les articles universitaires et la reconnaissance de masse qui n’a rien à voir avec les récits techniques.

On peut imaginer le scénario suivant : une chaîne publique de prisonniers de guerre dont seulement quelques centaines de personnes ont entendu parler se trouve temporairement à un niveau élevé.??État, car il n’y a pas encore eu de situation dans laquelle une entreprise est dominante.Mais si une société minière investit soudainement toute sa puissance de calcul dans la chaîne POW, sa puissance de calcul sera plusieurs fois supérieure à celle de tous les autres mineurs. mineurs.??sera désintégré instantanément.Si la société minière a l’intention de faire le mal, les gens ne peuvent corriger cette erreur que par le biais d’un consensus social.

D'un autre côté, ce qu'on appelle la couche 2, aussi sophistiquée que soit la conception de son mécanisme, ne peut éviter le lien du consensus social. Même les L2 comme Fuel, DeGate et ZKSpace, où les fonctionnaires peuvent difficilement faire le mal, la couche 1 ils compter sur- EthereumElle dépend également fortement du consensus social et du contrôle de l’opinion publique et de la communauté.

D'un autre côté, ce qu'on appelle la couche 2, aussi sophistiquée que soit la conception de son mécanisme, ne peut éviter le lien du consensus social. Même les L2 comme Fuel, DeGate et ZKSpace, où les fonctionnaires peuvent difficilement faire le mal, la couche 1 ils compter sur- EthereumElle dépend également fortement du consensus social et du contrôle de l’opinion publique et de la communauté.

De plus, nous pensons que le contrat ne peut pas être amélioré car nous avons écouté les arguments de l'agence d'audit des contrats et de L2BEAT, mais ces agences peuvent être négligentes ou mentir.Bien que cette probabilité soit extrêmement faible, nous devons admettre qu’une petite hypothèse de confiance est tout de même introduite.

Cependant, la nature des données open source de la blockchain elle-même permet à quiconque, y compris aux pirates informatiques, de vérifier si le contrat contient une logique malveillante. En fait, l'hypothèse de confiance a été minimisée, ce qui réduit considérablement le coût du consensus social.Si ce coût est réduit à un niveau suffisamment bas, nous pouvons par défaut adopter le « manque de confiance ».

Bien entendu, à l'exception des trois niveaux mentionnés ci-dessus, les autres niveaux 2 n'ont aucune confiance. Ce qui garantit véritablement la sécurité dans les moments critiques, c'est toujours le consensus social. La composante technique sert souvent simplement à faciliter la supervision du consensus social.Si la technologie d'un projet est supérieure, mais qu'elle n'est pas largement reconnue et ne peut pas attirer un grand groupe communautaire, alors son??La gouvernance et le consensus social lui-même sont également difficiles à développer efficacement.

Bien entendu, à l'exception des trois niveaux mentionnés ci-dessus, les autres niveaux 2 n'ont aucune confiance. Ce qui garantit véritablement la sécurité dans les moments critiques, c'est toujours le consensus social. La composante technique sert souvent simplement à faciliter la supervision du consensus social.Si la technologie d'un projet est supérieure, mais qu'elle n'est pas largement reconnue et ne peut pas attirer un grand groupe communautaire, alors son??La gouvernance et le consensus social lui-même sont également difficiles à développer efficacement.

La technologie est certes importante, mais le plus souvent, sa capacité à être largement reconnue et sa capacité à développer une culture communautaire forte sont des facteurs plus importants, plus précieux et plus propices au développement de projets que la technologie.

Autant prendre zkRollup comme exemple. À l'heure actuelle, de nombreux zkRollups n'implémentent que le système de certification de validité et les données DA en chaîne. Il peut prouver de l'extérieur que les transactions utilisateur qu'il gère et tous les transferts effectués sont valides.TrierL'appareil est falsifié et il n'y a aucun mal en matière de "transition d'état", mais la couche 2 officielle ouTrierCe n’est pas le seul scénario dans lequel les armes font le mal.

Nous pouvons approximer que le système de preuve ZK ne fait essentiellement que réduire considérablement le coût de la supervision humaine de la couche 2, mais de nombreux problèmes ne peuvent pas être résolus par la technologie elle-même et doivent reposer sur l'intervention de la gouvernance humaine ou du consensus social.

Si les responsables de L2 ne mettent pas en place des solutions anti-censure telles que des retraits forcés, ou si les responsables tentent d'améliorer le contrat et d'incorporer une logique susceptible de voler les actifs des utilisateurs, les membres de la communauté devront s'appuyer sur le consensus social et la fermentation de l'opinion publique pour corriger les erreurs. .À l'heure actuelle, la supériorité de la technologie ne semble plus être le plus important. Plutôt que de dire que la technologie est importante pour la sécurité, il est plus important de dire que la conception elle-même du mécanisme qui permet aux gens de développer un consensus social est plus importante. C'est en fait le véritable sens de la couche 2 et même de la blockchain.

Si les responsables de L2 ne mettent pas en place des solutions anti-censure telles que des retraits forcés, ou si les responsables tentent d'améliorer le contrat et d'incorporer une logique susceptible de voler les actifs des utilisateurs, les membres de la communauté devront s'appuyer sur le consensus social et la fermentation de l'opinion publique pour corriger les erreurs. .À l'heure actuelle, la supériorité de la technologie ne semble plus être le plus important. Plutôt que de dire que la technologie est importante pour la sécurité, il est plus important de dire que la conception elle-même du mécanisme qui permet aux gens de développer un consensus social est plus importante. C'est en fait le véritable sens de la couche 2 et même de la blockchain.

Du point de vue de Blast, qui s'appuie uniquement sur le consensus social pour la supervision, nous devrions examiner la relation entre le consensus social et la mise en œuvre technique plus directement, plutôt que de simplement nous baser sur « quelle L2 est la plus proche de la couche 2 dans la bouche de Vitalik que l'autre ». L2" Déterminer le bien-fondé d'un projet.Lorsqu’un projet a gagné la reconnaissance et l’attention de millions de personnes, un consensus social s’est formé.Le marketingPeu importe que vous vous appuyiez ou non sur un récit technique, car le résultat lui-même est plus important que le processus.

Il est vrai que le consensus social lui-même est une extension de la politique démocratique ;monde réelLes défauts de la gouvernance démocratique ont été prouvés, mais l’open source et la transparence des données de la blockchain elle-même ont considérablement réduit le coût du consensus social.Web3 Il existe une différence essentielle entre le « règne de l’homme » en Chine et le « règne de l’homme » dans les États souverains actuels.

Si nous considérons la blockchain elle-même comme un moyen technique pour améliorer les problèmes de transparence de l'information dans la gouvernance démocratique, plutôt que de simplement poursuivre le « Trustless obtenu uniquement par code » qui est toujours hors de portée, tout semble devenir beaucoup plus optimiste et clair.Ce n'est qu'en se débarrassant de l'arrogance et des préjugés inhérents à l'élite technique et en adoptant une vision plus largeglisser,Ethereum Seul le système Layer2 peut véritablement devenir une adoption massive de classe mondialeFinancesInfrastructure.