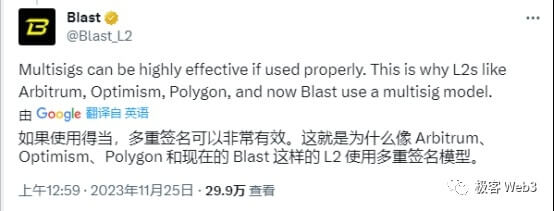

È vero che la dipendenza di Blast da 3/5 firme multiple per controllare gli indirizzi di deposito è stata ampiamente criticata, ma la maggior parte Layer2 Si basa inoltre su contratti di gestione multifirma. In precedenza, Optimism utilizzava anche un solo indirizzo EOA per controllare le autorizzazioni di aggiornamento del contratto. In un momento in cui quasi tutti i principali sistemi Layer 2 presentano rischi per la sicurezza come la firma multipla, criticare Blast per non essere abbastanza sicuro è più come "guardare dall'alto in basso" un progetto di estrazione dell'oro da parte delle élite tecniche.

Ma lasciando da parte la questione di quale dei due precedenti sia migliore,catena di bloccoIl significato dell’esistenza è più quello di risolvere il problema dell’opacità dell’informazione nel consenso sociale/governance democratica. Quando sosteniamo la supremazia della tecnologia, dobbiamo ammettere che il consenso sociale stesso è più importante della tecnologia, perché è la garanzia per tutti. Web3 La base per il funzionamento efficace del progetto. In ultima analisi, la tecnologia è al servizio del consenso sociale. Un progetto che non può essere riconosciuto dalla maggior parte delle persone, non importa quanto superiore sia la tecnologia, è essenzialmente solo una splendida appendice.

Testo: Recentemente, il nuovo progetto Blast lanciato dal fondatore di Blur è diventato popolare su Internet. Questo progetto "Blast" sotto il banner di Layer2beniIl protocollo "Guadagna interessi" imposta un indirizzo di ricarica sulla catena ETH Dopo che gli utenti hanno depositato fondi nell'indirizzo Blast, questi fondi verranno utilizzati per l'impegno nativo della rete ETH e il posizionamento in MakerDAO Guadagna interessi, ecc. E i profitti guadagnati verranno restituiti all'utente.

Testo: Recentemente, il nuovo progetto Blast lanciato dal fondatore di Blur è diventato popolare su Internet. Questo progetto "Blast" sotto il banner di Layer2beniIl protocollo "Guadagna interessi" imposta un indirizzo di ricarica sulla catena ETH Dopo che gli utenti hanno depositato fondi nell'indirizzo Blast, questi fondi verranno utilizzati per l'impegno nativo della rete ETH e il posizionamento in MakerDAO Guadagna interessi, ecc. E i profitti guadagnati verranno restituiti all'utente.

Facendo affidamento sull'aura del fondatore e sul gameplay attraente, Blast ha ottenuto il supporto di Paradigm.投资2000 milioni donati dalle personeDollaro statunitenseFinanziamento, e ha attirato anche la partecipazione di innumerevoli investitori al dettaglio. In meno di 5 giorni dal suo lancio, l’indirizzo di ricarica di Blast ha attirato più di 4 milioni di TVLDollaro statunitense. Non è esagerato affermare che BLast è come Manmanmercato orsoUna forte dose di medicinale suscitò immediatamente l'entusiasmo della gente.

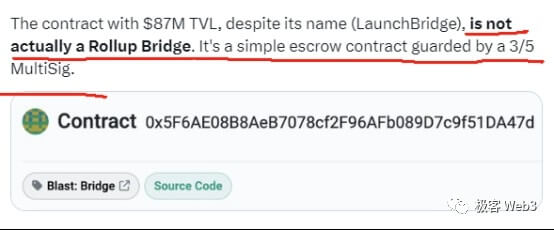

Tuttavia, anche se Blast ha ottenuto un successo iniziale, ha anche suscitato dubbi da parte di molti esperti. Ad esempio, gli ingegneri di L2BEAT e Polygon lo hanno detto senza mezzi termini: l'attuale Blast è soloEthereumÈ solo un contratto di Deposito che riceve ricariche. Questo contratto può essere aggiornato sotto il controllo di 3/5 firme multiple. In altre parole, la logica del codice del contratto può essere riscritta e, se lo si desidera, può essere rug. Allo stesso tempo, Blast afferma solo di implementare la struttura Rollup, ma ora è solo un guscio vuoto e anche la funzione di prelievo verrà lanciata solo a febbraio del prossimo anno.

Tuttavia, anche se Blast ha ottenuto un successo iniziale, ha anche suscitato dubbi da parte di molti esperti. Ad esempio, gli ingegneri di L2BEAT e Polygon lo hanno detto senza mezzi termini: l'attuale Blast è soloEthereumÈ solo un contratto di Deposito che riceve ricariche. Questo contratto può essere aggiornato sotto il controllo di 3/5 firme multiple. In altre parole, la logica del codice del contratto può essere riscritta e, se lo si desidera, può essere rug. Allo stesso tempo, Blast afferma solo di implementare la struttura Rollup, ma ora è solo un guscio vuoto e anche la funzione di prelievo verrà lanciata solo a febbraio del prossimo anno.

E Blast non può fare a meno di sottolineare che la maggior parte dei Rollup si affida a una serie di contratti di gestione multi-firma per aggiornare le proprie autorizzazioni. Altre società Layer2 accusano "Blast di utilizzare multi-firma" e stanno solo cercando di prendersi in giro .

E Blast non può fare a meno di sottolineare che la maggior parte dei Rollup si affida a una serie di contratti di gestione multi-firma per aggiornare le proprie autorizzazioni. Altre società Layer2 accusano "Blast di utilizzare multi-firma" e stanno solo cercando di prendersi in giro .

La firma multipla Layer2 è un problema di vecchia data

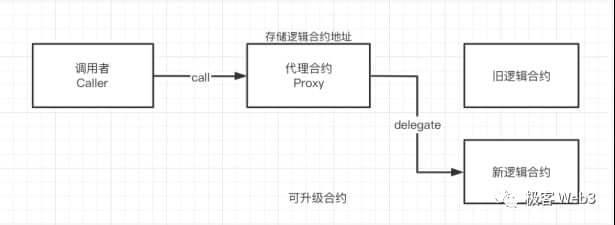

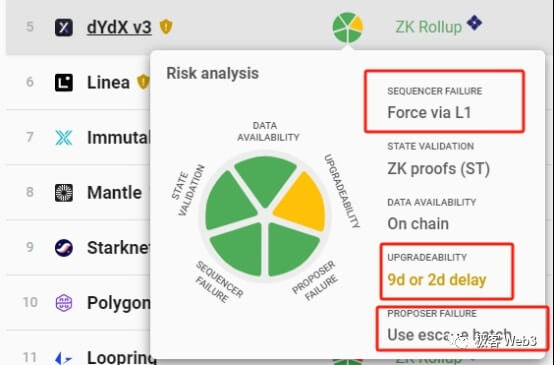

In effetti, la firma multipla dei contratti Layer 2 è un problema di vecchia data. Già nel luglio di quest'anno L7BEAT ha condotto un'indagine speciale sull'aggiornabilità del contratto Rollup. La cosiddetta "aggiornabilità" significa cambiare l'indirizzo logico del contratto indicato dal contratto dell'agente per ottenere l'effetto di cambiare la logica del contratto. Se il nuovo contratto modificato contiene logica dannosa, i funzionari Layer2 possono rimuovere l'utentebenirubato.

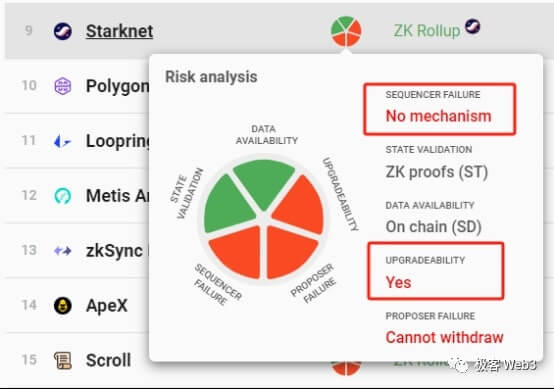

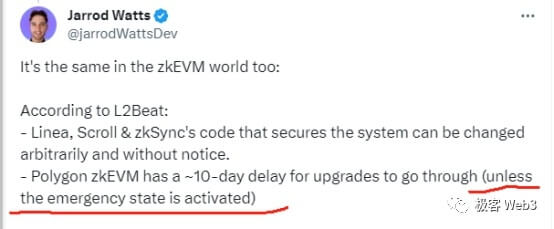

Secondo i dati L2BEAT, gli attuali rollup mainstream come Arbitrum, Optimism, Loopring, ZKSync Lite, ZkSync Era, Starknet, Polygon ZKEVM, ecc. utilizzano tutti contratti aggiornabili autorizzati multi-firma, che possono aggirare le restrizioni di blocco temporale e aggiornarsi immediatamente. (Puoi leggere gli articoli precedenti di Geek Web3: The Game of Credit: Rollups Controlled by Multi-Signature and Committees)

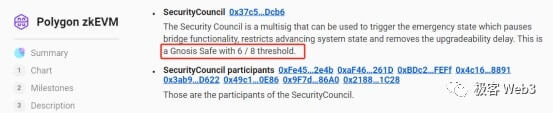

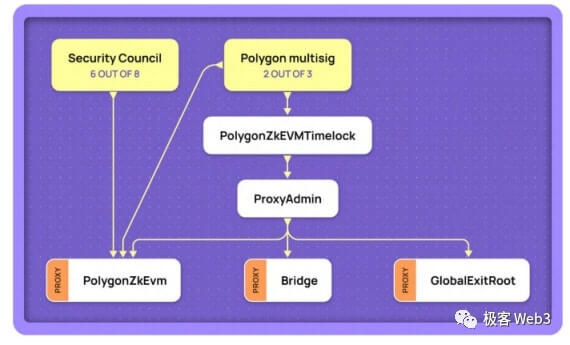

Ciò che sorprende è che Optimism utilizzava solo un indirizzo EOA per gestire gli aggiornamenti dei contratti e anche la firma multipla è stata aggiunta solo nell'ottobre di quest'anno. Per quanto riguarda Polygon zkEVM, che ha criticato Blast, può anche condurre una "acquisizione di emergenza" del contratto Rollup sotto l'autorizzazione multi-firma 10/6, trasformando il Livello 8 dalla governance del contratto alla "governance umana nuda". È interessante notare che anche l'ingegnere di Polygon che ha criticato Blast ha menzionato questo aspetto, ma è stato vago.

Ciò che sorprende è che Optimism utilizzava solo un indirizzo EOA per gestire gli aggiornamenti dei contratti e anche la firma multipla è stata aggiunta solo nell'ottobre di quest'anno. Per quanto riguarda Polygon zkEVM, che ha criticato Blast, può anche condurre una "acquisizione di emergenza" del contratto Rollup sotto l'autorizzazione multi-firma 10/6, trasformando il Livello 8 dalla governance del contratto alla "governance umana nuda". È interessante notare che anche l'ingegnere di Polygon che ha criticato Blast ha menzionato questo aspetto, ma è stato vago.

Allora qual è il significato di questa “modalità di emergenza”? Perché la maggior parte dei Rollup lascia un pulsante antipanico o una backdoor? secondo Vitalik Secondo le dichiarazioni precedenti, Rollup deve aggiornare frequentemente i contratti implementati su ETH durante il processo di iterazione. Senza l'introduzione di mezzi aggiornabili come i contratti proxy, sarà difficile iterare in modo efficiente.

Allora qual è il significato di questa “modalità di emergenza”? Perché la maggior parte dei Rollup lascia un pulsante antipanico o una backdoor? secondo Vitalik Secondo le dichiarazioni precedenti, Rollup deve aggiornare frequentemente i contratti implementati su ETH durante il processo di iterazione. Senza l'introduzione di mezzi aggiornabili come i contratti proxy, sarà difficile iterare in modo efficiente.

Inoltre, ospitando un gran numero dibeniI contratti intelligenti possono contenere bug sottili e il team di sviluppo di livello 2 è inevitabilmente negligente. Se determinate vulnerabilità vengono sfruttate dagli hacker, ciò potrebbe portare a un gran numero di attacchibeniRubato. Quindi, anche Layer2 va bene,DeFi Indipendentemente dall'accordo, spesso viene predisposto un pulsante di emergenza e i "membri del comitato" possono intervenire quando necessario per prevenire il verificarsi di alcuni incidenti crudeli.

Naturalmente, il comitato istituito dal Layer 2 può spesso aggirare le restrizioni temporali e aggiornare immediatamente il codice contrattuale. Da un certo punto di vista, sembrano essere più tabù dei fattori esterni come gli hacker. O, comunque, ospitarne una quantità enormebeniÈ difficile per tutti i contratti intelligenti evitare un certo grado di “presupposto di fiducia”, ovvero si presuppone che il controller multi-firma dietro il contratto non faccia del male. A meno che il contratto non sia progettato per non essere aggiornabile e non vi sia alcuna minaccia per gli utentibeniErrore di sicurezza.

Naturalmente, il comitato istituito dal Layer 2 può spesso aggirare le restrizioni temporali e aggiornare immediatamente il codice contrattuale. Da un certo punto di vista, sembrano essere più tabù dei fattori esterni come gli hacker. O, comunque, ospitarne una quantità enormebeniÈ difficile per tutti i contratti intelligenti evitare un certo grado di “presupposto di fiducia”, ovvero si presuppone che il controller multi-firma dietro il contratto non faccia del male. A meno che il contratto non sia progettato per non essere aggiornabile e non vi sia alcuna minaccia per gli utentibeniErrore di sicurezza.

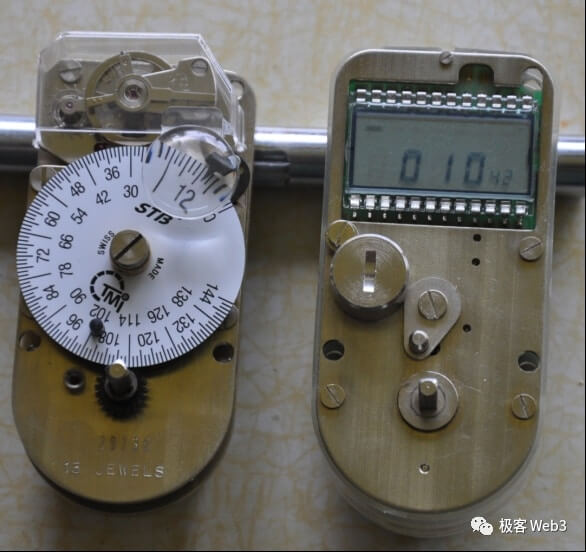

La situazione reale è che l'attuale Layer 2 mainstream o consente al proprio comitato di aggiornare immediatamente il contratto, o introduce restrizioni temporali relativamente brevi (ad esempio, chiunque voglia aggiornare dYdX contrarre, tutti hanno un ritardo di almeno 48 ore). Se si scopre che il comitato intende falsificare con furto la nuova versione del codice contrattualebeniSulla base della logica dannosa, gli utenti teoricamente hanno abbastanza tempo di reazione per ritirare urgentemente le proprie risorse dal Layer 1.

(Per informazioni sulle funzioni di ritiro forzato e cabina di fuga, puoi leggere il nostro precedente articolo "Quanto sono importanti le funzioni di ritiro forzato e cabina di fuga per il Livello 2?"

(Il blocco temporale consente di eseguire determinate operazioni con un ritardo)

(Il blocco temporale consente di eseguire determinate operazioni con un ritardo)

Ma il nocciolo del problema è che molte aziende Layer 2 possono bypassare Sequencer sequenzaLa funzione di ritiro forzato del server non è impostata. Se il funzionario del Layer 2 vuole fare qualcosa di malvagio, può prima lasciarlosequenzaIl server ha rifiutato la richiesta di prelievo di tutti e ha quindi trasferito le risorse dell'utente sull'account L2 controllato dai funzionari Layer2. Successivamente, il funzionario aggiornerà il contratto Rollup in base alle proprie esigenze. Al termine del periodo di blocco, tutte le risorse dell'utente potranno essere trasferite alla catena ETH.

Naturalmente, la situazione attuale potrebbe essere peggiore di quella che ho detto, perché la maggior parte dei funzionari di Rollup può aggiornare i contratti senza limiti di tempo, il che significa che tappeti del valore di centinaia di milioni di dollari possono essere completati quasi istantaneamente.

Un livello 2 veramente trustless dovrebbe rendere il ritardo di aggiornamento del contratto maggiore del ritardo di ritiro forzato.

Infatti, per risolvere il problema di affidabilità/sicurezza Layer2, è necessario fare quanto segue:

Imposta un'uscita di ritiro resistente alla censura su Layer1 in modo che gli utenti possano farlosequenzaCon il permesso del server, gli asset possono essere trasferiti direttamente dal Layer 2 alla catena ETH. Il ritardo per il ritiro forzato non dovrebbe essere troppo lungo, in modo da garantire che gli asset degli utenti possano essere ritirati rapidamente dalla L2;

Chi vuole aggiornare il contratto Layer 2 deve essere soggetto al limite di ritardo del blocco temporale e l'aggiornamento del contratto dovrebbe avere effetto dopo il recesso obbligatorio. Ad esempio, l'aggiornamento del contratto di dYdX ora ha un ritardo di almeno 48 ore, quindi il ritardo affinché la modalità di ritiro forzato/porta di fuga abbia effetto dovrebbe essere ridotto a 48 ore. In questo modo, quando gli utenti scoprono che il team del progetto dYdX vuole incorporare codice dannoso nella nuova versione del contratto, possono ritirare le risorse dal Layer 2 al Layer 1 prima che il contratto venga aggiornato.

Allo stato attuale, la stragrande maggioranza dei roll-up che hanno lanciato meccanismi di cabina di ritiro/fuga forzata non soddisfa le condizioni di cui sopra. Ad esempio, il ritiro forzato/porta di fuga di dYdX ha un ritardo massimo di 7 giorni, ma il ritardo di aggiornamento del contratto del comitato dYdX è di sole 48 ore. In altre parole, il comitato può completare l'implementazione del nuovo contratto prima che il ritiro forzato dell'utente abbia effetto Rubare risorse prima che l'utente scappi.

Da questo punto di vista, ad eccezione di Fuel, ZKSpace e Degate, altri Rollup non possono garantire che i prelievi forzati degli utenti vengano elaborati prima dell'aggiornamento del contratto e vi è un elevato grado di fiducia.

Da questo punto di vista, ad eccezione di Fuel, ZKSpace e Degate, altri Rollup non possono garantire che i prelievi forzati degli utenti vengano elaborati prima dell'aggiornamento del contratto e vi è un elevato grado di fiducia.

Molti utilizzano le soluzioni Validium (DA inEthereumSebbene i progetti di implementazione fuori catena) presentino lunghi ritardi di aggiornamento del contratto (come 8 giorni o più), Validium spesso si affida a nodi DAC fuori catena per pubblicare i dati più recenti e DAC può lanciare attacchi di trattenimento dei dati, rendendo la funzione di ritiro forzato non valida , quindi non è conforme al modello di sicurezza discusso sopra. (Puoi leggere il nostro precedente articolo "Firing Validium? Reunderstanding Layer 2 dal punto di vista del proponente Danksharding")

Molti utilizzano le soluzioni Validium (DA inEthereumSebbene i progetti di implementazione fuori catena) presentino lunghi ritardi di aggiornamento del contratto (come 8 giorni o più), Validium spesso si affida a nodi DAC fuori catena per pubblicare i dati più recenti e DAC può lanciare attacchi di trattenimento dei dati, rendendo la funzione di ritiro forzato non valida , quindi non è conforme al modello di sicurezza discusso sopra. (Puoi leggere il nostro precedente articolo "Firing Validium? Reunderstanding Layer 2 dal punto di vista del proponente Danksharding")

A questo punto sembra che possiamo trarre una conclusione concisa e chiara: le soluzioni Layer 2 diverse da Fuel, ZKSpace e DeGate non sono trustless. Gli utenti o si fidano del progetto Layer2 o del comitato di sicurezza da esso istituito per non fare del male, oppure si fidano dei nodi DAC sotto la catena per non colludere, oppure si fidanosequenzaIl server non esaminerà la tua transazione (negherà la tua richiesta). Attualmente ci sono solo i tre Layer 2 sopra menzionati che soddisfano veramente i requisiti di sicurezza, resistenza alla censura e assenza di fiducia.

La sicurezza non si ottiene solo attraverso la tecnologia, ma deve anche introdurre il consenso sociale

In effetti, l’argomento di cui parliamo oggi non è nuovo. L’essenza del Livello 2 sottolineata in questo articolo dipende dalla credibilità del partito del progetto, che è stata sottolineata da innumerevoli persone. Ad esempio, valanga e solario I fondatori lo hanno criticato vigorosamente, ma il problema è che questi presupposti di fiducia che esistono nel Livello 2 non sono applicabili al Livello 1 e nemmeno a tutti gli altri.catena di bloccoLo stesso esiste sul progetto.

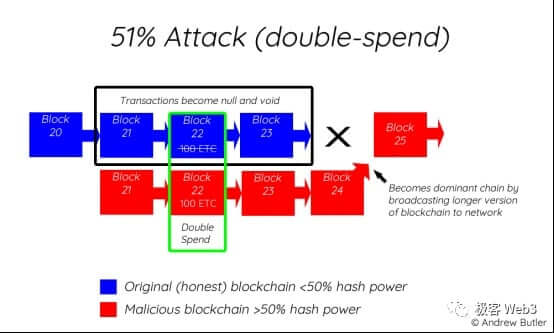

Ad esempio, dobbiamo assumere solario I nodi Validator che rappresentano i 2/3 del peso del pedge nella rete non sono collusi. Si deve supporre che rappresentino i XNUMX/XNUMX del peso del pedge.比特 币I due principali pool minerari con la maggioranza della quota di potenza di calcolo non si uniscono per lanciare un attacco del 51% per ripristinare la catena più lunga. Sebbene questi presupposti siano difficili da infrangere, “difficile” non significa “impossibile”.

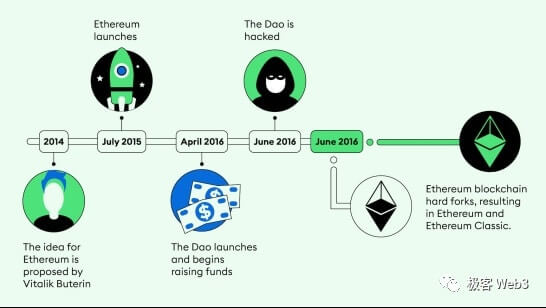

Una volta che una tradizionale catena pubblica di Livello 1 commette un atto malvagio che causa il danneggiamento di un gran numero di risorse dell’utente, spesso abbandonerà la catena problematica e ne biforcherà una nuova attraverso il consenso sociale (fare riferimento a The 2016 The DAO eventi che portano aEthereumBiforcato in ETH ed ETC). Se qualcuno tenta un fork dannoso, tutti devono scegliere quale fork "più affidabile" seguire attraverso il consenso sociale. (Ad esempio, la maggior parte delle persone non segue il progetto ETHW)

Il consenso sociale è la garanziacatena di bloccoIl progetto e anche gli elementi che trasporta DeFi La radice del funzionamento ordinato del protocollo è che anche i meccanismi di correzione degli errori come gli audit del codice contrattuale e i membri della comunità che rivelano problemi con un progetto fanno parte del consenso sociale. Ed è ottenuto esclusivamente dalla tecnologia.?, spesso non possono svolgere il ruolo più importante e spesso rimangono a livello teorico.

Il consenso sociale è la garanziacatena di bloccoIl progetto e anche gli elementi che trasporta DeFi La radice del funzionamento ordinato del protocollo è che anche i meccanismi di correzione degli errori come gli audit del codice contrattuale e i membri della comunità che rivelano problemi con un progetto fanno parte del consenso sociale. Ed è ottenuto esclusivamente dalla tecnologia.?, spesso non possono svolgere il ruolo più importante e spesso rimangono a livello teorico.

Ciò che entra realmente in gioco nei momenti critici è spesso il consenso sociale che non ha nulla a che fare con la tecnologia, la supervisione dell’opinione pubblica che non ha nulla a che fare con i documenti accademici e il riconoscimento di massa che non ha nulla a che fare con le narrazioni tecniche.

Possiamo immaginare il seguente scenario: una catena pubblica di prigionieri di guerra, di cui solo poche centinaia di persone hanno sentito parlare, è temporaneamente ad alto livello?stato, perché non si è ancora verificata una situazione in cui una società è dominante. Ma se una società mineraria investe improvvisamente tutta la sua potenza di calcolo nella catena POW, la sua potenza di calcolo sarà molte volte superiore a quella di tutti gli altri minatori. In questo momento, la potenza di calcolo della catena POW sarà molte volte superiore a quella di tutti gli altri minatori.?verrà disintegrato all'istante. Se la compagnia mineraria intende fare del male, le persone possono correggere l’errore solo attraverso il consenso sociale.

D’altra parte, il cosiddetto Layer 2, per quanto sofisticato sia il suo meccanismo, non può evitare il collegamento del consenso sociale nemmeno L2 come Fuel, DeGate e ZKSpace, dove i funzionari difficilmente possono fare del male, il Layer 1 fare affidamento su- EthereumDipende anche fortemente dal consenso sociale/supervisione della comunità e dell’opinione pubblica.

D’altra parte, il cosiddetto Layer 2, per quanto sofisticato sia il suo meccanismo, non può evitare il collegamento del consenso sociale nemmeno L2 come Fuel, DeGate e ZKSpace, dove i funzionari difficilmente possono fare del male, il Layer 1 fare affidamento su- EthereumDipende anche fortemente dal consenso sociale/supervisione della comunità e dell’opinione pubblica.

Inoltre, riteniamo che il contratto non possa essere aggiornato perché abbiamo ascoltato le osservazioni dell'agenzia di revisione dei contratti e di L2BEAT, ma queste agenzie potrebbero essere negligenti o mentire. Sebbene questa probabilità sia estremamente bassa, dobbiamo ammettere che viene comunque introdotta una piccola ipotesi di fiducia.

Tuttavia, la natura dei dati open source della stessa blockchain consente a chiunque, compresi gli hacker, di verificare se il contratto contenga una logica dannosa. In effetti, il presupposto della fiducia è stato ridotto al minimo, il che riduce notevolmente il costo del consenso sociale. Se questo costo viene ridotto a un livello sufficientemente basso, possiamo passare alla “mancanza di fiducia”.

Naturalmente, ad eccezione dei tre sopra menzionati, gli altri Layer 2 non hanno affatto la cosiddetta fiducia. Ciò che garantisce veramente la sicurezza nei momenti critici è ancora il consenso sociale. La componente tecnica spesso serve solo a facilitare le persone a svolgere la supervisione del consenso sociale. Se la tecnologia di un progetto è superiore, ma non è ampiamente riconosciuta e non può attrarre un vasto gruppo comunitario, allora è così?Anche la governance e il consenso sociale stesso sono difficili da sviluppare in modo efficace.

Naturalmente, ad eccezione dei tre sopra menzionati, gli altri Layer 2 non hanno affatto la cosiddetta fiducia. Ciò che garantisce veramente la sicurezza nei momenti critici è ancora il consenso sociale. La componente tecnica spesso serve solo a facilitare le persone a svolgere la supervisione del consenso sociale. Se la tecnologia di un progetto è superiore, ma non è ampiamente riconosciuta e non può attrarre un vasto gruppo comunitario, allora è così?Anche la governance e il consenso sociale stesso sono difficili da sviluppare in modo efficace.

La tecnologia è davvero importante, ma il più delle volte, se può essere ampiamente riconosciuta e se può sviluppare una forte cultura comunitaria sono fattori più importanti, più preziosi e più favorevoli allo sviluppo del progetto rispetto alla tecnologia.

Potremmo anche prendere zkRollup come esempio. Al momento, molti zkRollup implementano solo il sistema di certificazione di validità e i dati DA sulla catena. Può dimostrare esternamente che le transazioni degli utenti che gestisce e tutti i trasferimenti effettuati sono validisequenzaIl dispositivo è forgiato e non c'è alcun male in materia di "transizione di stato", ma ufficiale di Layer 2 osequenzaQuesto non è l’unico scenario in cui le armi fanno del male.

Possiamo approssimativamente credere che il sistema di prova ZK riduca essenzialmente solo di molto il costo della supervisione da parte delle persone del Livello 2, ma ci sono molte cose che non possono essere risolte dalla tecnologia stessa e devono fare affidamento sull’intervento della governance umana o del consenso sociale.

Se i funzionari L2 non stabiliscono uscite anti-censura come i ritiri forzati, o se i funzionari tentano di aggiornare il contratto e incorporare una logica che possa rubare le risorse degli utenti, i membri della comunità dovranno fare affidamento sul consenso sociale e sulla fermentazione dell’opinione pubblica per correggere gli errori . In questo momento, il fatto che la tecnologia sia superiore o meno non sembra più essere la cosa più importante. Invece di dire che la tecnologia è importante per la sicurezza, è più importante dire che è più importante la progettazione stessa del meccanismo che facilita le persone a sviluppare il consenso sociale. Questo infatti è il vero significato del Layer 2 e anche della blockchain.

Se i funzionari L2 non stabiliscono uscite anti-censura come i ritiri forzati, o se i funzionari tentano di aggiornare il contratto e incorporare una logica che possa rubare le risorse degli utenti, i membri della comunità dovranno fare affidamento sul consenso sociale e sulla fermentazione dell’opinione pubblica per correggere gli errori . In questo momento, il fatto che la tecnologia sia superiore o meno non sembra più essere la cosa più importante. Invece di dire che la tecnologia è importante per la sicurezza, è più importante dire che è più importante la progettazione stessa del meccanismo che facilita le persone a sviluppare il consenso sociale. Questo infatti è il vero significato del Layer 2 e anche della blockchain.

Dal punto di vista di Blast, che si basa esclusivamente sul consenso sociale per la supervisione, dovremmo guardare alla relazione tra consenso sociale e implementazione tecnica in modo più diretto, piuttosto che basarsi semplicemente su "quale L2 è più vicino allo Strato 2 nella bocca di Vitalik rispetto all'altro". L2" Determinare i meriti di un progetto. Quando un progetto ha ottenuto il riconoscimento e l’attenzione di milioni di persone, si è formato il consenso sociale.marketingNon importa se ti affidi alla narrativa tecnica o meno, perché il risultato in sé è più importante del processo.

È vero che il consenso sociale stesso è un’estensione della politica democratica;mondo realeLe carenze della governance democratica sono state dimostrate, ma l’open source e la trasparenza dei dati della blockchain stessa hanno ridotto notevolmente il costo del consenso sociale.Web3 C’è una differenza essenziale tra il “governo dell’uomo” in Cina e il “governo dell’uomo” negli attuali stati sovrani.

Se consideriamo la blockchain stessa come un mezzo tecnico per migliorare le questioni relative alla trasparenza delle informazioni nella governance democratica, piuttosto che perseguire semplicemente il "Trustless ottenuto esclusivamente tramite codice" che non è mai a portata di mano, tutto sembra diventare molto più ottimista e chiaro. Solo liberandosi dell’arroganza e dei pregiudizi inerenti all’élite tecnica e abbracciando una visione più ampiascorrere,Ethereum Solo il sistema Layer2 può davvero diventare un’adozione di massa di livello mondialefinanziarioinfrastruttura.